| · | 10.06.2026 |

Релиз минималистичного дистрибутива Alpine Linux 3.24 (7) |

| |

Доступен релиз Alpine Linux 3.24, минималистичного дистрибутива, построенного на базе системной библиотеки Musl и набора утилит BusyBox. Дистрибутив отличается повышенными требованиями к обеспечению безопасности и собран с защитой SSP (Stack Smashing Protection). В качестве системы инициализации используется OpenRC, для управления пакетами применяется собственный пакетный менеджер apk. Alpine применяется для формирования официальных образов контейнеров Docker и используется в проекте PostmarketOS. Загрузочные iso-образы (x86_64, x86, armhf, aarch64, armv7, ppc64le, s390x, riscv64 и loongarch64) подготовлены в шести вариантах: стандартном (352 МБ), загружаемом по сети (374 МБ), расширенном (1 ГБ), для виртуальных машин (66 MB), minirootfs (4 MB) и для гипервизора Xen (1 ГБ).

В новом выпуске:

- В инсталлятор (setup-alpine) добавлена поддержка загрузчика Limine, поддерживающего сетевую загрузку по IPv6.

- В состав репозитория "community" добавлены пакеты со средой рабочего стола COSMIC, разрабатываемой компанией System76 на языке Rust.

- Удалены пакеты, использующие библиотеки GTK 2 и Qt5, которые не удалось портировать на актуальные ветки GTK и Qt. GTK 2 планируют удалить в следующем выпуске.

- Предложены пакеты с новыми версиями графических окружений GNOME 50.2, KDE Plasma 6.6, LXQt 2.4.0 и Sway 1.12.

- Обновлены версии пакетов, например, доступны выпуски GRUB 2.14,

LLVM 22, Rust 1.96, Go 1.26, Qt 6.11, wlroots 0.20, nginx 1.30, Xen 4.21. Пакет с ядром Linux продолжает поставляться с веткой 6.18.

- Для новых установок предложена опциональная возможность переноса всех исполняемых файлов и библиотек из корневых каталогов в раздел /usr (/bin, /sbin и /lib* унифицированы с соответствующими каталогами внутри /usr и оформлены через символические ссылки на них). Для задействования подобного слияния во время установки следует выставить переменную окружения BOOTSTRAP_USR_MERGED перед вызовом утилиты setup-disk. На уже имеющихся системах для слияния можно использовать пакет merge-usr.

- Сборочная система setuptools обновлена до версии 82.0.0, в которой удалён модуль pkg_resources.

- Объявлен устаревшим сервис qemu-binfmt из пакета qemu-openrc , вместо которого для размещения файлов конфигурации следует использовать каталог binfmt.d вместе с сервисом binfmt.

- Из репозитория "main" в "community" перемещены пакеты с GTK 3.0.

- OpenNews: Релиз дистрибутива Alpine Linux 3.23 и пакетного менеджера apk 3.0

- OpenNews: В postmarketOS и Alpine добавлена поддержка среды рабочего стола COSMIC

- OpenNews: Alpine Linux покинул наиболее активный сопровождающий

- OpenNews: Docker-образы Alpine поставлялись с пустым паролем пользователя root

- OpenNews: Уязвимость в пакетном менеджере APK, позволяющая удалённо выполнить код в Alpine Linux

|

|

|

| |

| · | 09.06.2026 |

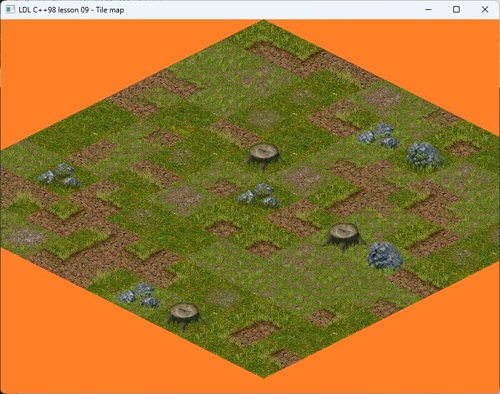

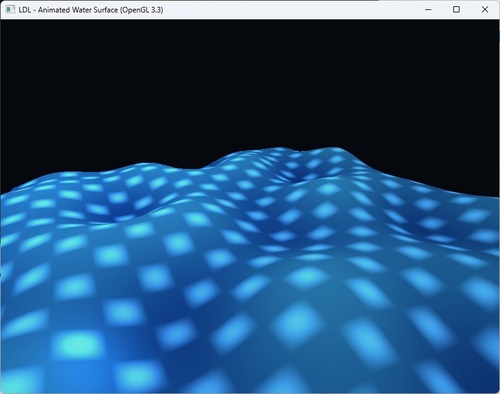

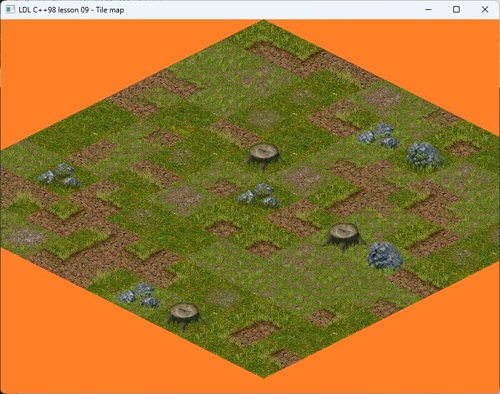

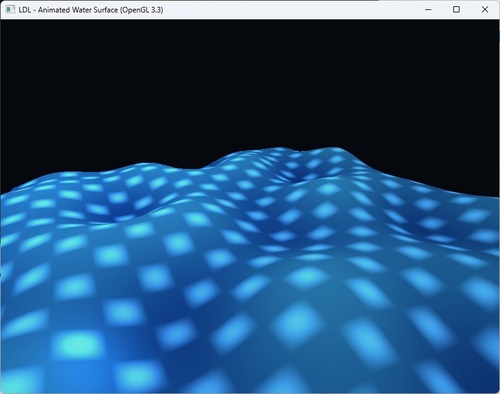

Релиз графической библиотеки LDL 0.2, оптимизированной для маломощных систем (33 +12) |

| |

Опубликован выпуск мультимедийной библиотеки LDL 0.2 (Little DirectMedia Layer), позволяющей создавать графические приложения, способные работать как на современных, так и на устаревших системах (Windows 95+, macOS/OS X/Mac OS X 10.6+, дистрибутивы с ядром Linux 2.0+, FreeBSD 3.0+). Предоставляется простой кроссплатформенный API для управления окнами и обработки событий с устройств ввода. Для отрисовки может использоваться OpenGL 1.0-4.6. Код написан на языке Си и поставляется под лицензией LGPL 3.0.

В новом выпуске:

- Добавлен универсальный 2D-рендер позволяющий, выводить примитивы и текстуры с прозрачностью и без. Поддерживается работа на видеокартах с поддержкой OpenGL 1.2, 2.0 или 3.0. В реализации используется оптимизация, которая вначале помещает данные в буфер отрисовки, сортирует по слою и текстуре, и затем преобразует в геометрию.

- Добавлен экспериментальный 3D-рендер, который поддерживает работу поверх разных версий OpenGL, но предоставляет единый API.

- Реализована обвязка для языка С++.

В следующей версии планируется уделить внимание улучшению универсального 3D API, добавить поддержку звука, подготовить документацию и предоставить обвязки к другим языкам.

- OpenNews: Релиз мультимедийной библиотеки LDL 0.1, оптимизированной для маломощных систем

- OpenNews: Проект SDL3Lite развивает версию библиотеки SDL3 с поддержкой старых систем

- OpenNews: Опубликована мультимедийная библиотека LDL, оптимизированная для маломощных систем

- OpenNews: Доступен порт GTK+ 1.3 для Windows 11

- OpenNews: Релиз мультимедийной библиотеки SDL 3

|

|

|

| |

| · | 09.06.2026 |

Возрождение разработки Ubuntu MATE после ухода основателя проекта (101 +8) |

| |

Томас Уорд (Thomas Ward), лидер проекта Lubuntu и член технического совета Ubuntu, объявил о формировании новой команды разработчиков дистрибутива Ubuntu MATE, которая взяла в свои руки сопровождение проекта после ухода его основателя. Формально отдельный релиз Ubuntu MATE 26.04 выпущен не будет, но пакеты с рабочим столом MATE для Ubuntu 26.04 продолжают поставляться и поддерживаться в надлежащем виде. Новая команда разработчиков приступила к разгребанию и исправлению ошибок, накопившихся за несколько лет стагнации проекта, а также работает над обновлением MATE до ветки 1.28 с устаревшего выпуска MATE 1.26, сформированного в 2021 году.

Пользователи прошлых веток Ubuntu MATE могут перейти на пакетную базу Ubuntu 26.04 через установку обновлений, но отдельный установочный образ Ubuntu MATE на базе Ubuntu 26.04 публиковаться не будет. На новых системах можно установить любую редакцию Ubuntu 26.04, после чего развернуть рабочий стол MATE командой "sudo apt install ubuntu-mate-desktop". Осенние сборки Ubuntu MATE 26.10 планируют сформировать как полноценный релиз.

- OpenNews: Опубликован экспериментальный выпуск среды рабочего стола MATE 1.29.0

- OpenNews: Основатель и лидер Ubuntu MATE объявил об уходе из проекта

- OpenNews: Ubuntu MATE 26.04 и Ubuntu Unity 26.04 решено не присваивать статус LTS

- OpenNews: Релиз среды рабочего стола MATE 1.28 с экспериментальной поддержкой Wayland

- OpenNews: Релиз дистрибутива Ubuntu 26.04

|

|

|

| |

| · | 09.06.2026 |

Обновление Chrome 149.0.7827.102 с устранением 17 критических уязвимостей (26 +5) |

| |

Компания Google сформировала обновление Chrome 149.0.7827.102 с исправлением 74 уязвимостей, из которых 17 помечены как критические. С учётом проблем, исправленных неделю назад, в этом месяце в Chrome устранено 39 критических уязвимостей, что больше, чем за последние 10 лет существования проекта. Критические проблемы позволяют обойти все уровни защиты браузера и выполнить код в системе за пределами sandbox-окружения. Детали пока не раскрываются, известно лишь, что уязвимости вызваны обращением к памяти после её освобождения (use-after-free) в компонентах и API Ozone, Aura, File Input, TabStrip, Bluetooth, Gamepad, Autofill, Views, Printing, Compositing, Web Apps и Proxy.

Отдельно можно отметить критическую уязвимость CVE-2026-11640, вызванную целочисленным переполнением в библиотеке libyuv и затрагивающую не только браузеры на движке Chromium, но и потенциально и другие проекты, использующие данную библиотеку для масштабирования и преобразования видеокадров, такие как Android, VLC и Telegram.

Отдельно упоминается, что одна из опасных уязвимостей (CVE-2026-11645), вызванная переполнением буфера в движке V8, была задействована в эксплоите, применявшемся для атаки на пользователей браузера до публикации исправления (0-day).

- OpenNews: В Chrome устранено 429 уязвимостей, а в Android - 124

- OpenNews: Релиз Chrome 149

- OpenNews: Google случайно раскрыл детали неисправленной уязвимости в Chromium

- OpenNews: Google увеличил вознаграждение за выявление уязвимостей в Android до $1.5 млн, а в Chrome - до $500 тысяч

- OpenNews: За апрель в Firefox устранено 423 уязвимости

|

|

|

| |

| · | 08.06.2026 |

Релиз http-сервера Apache 2.4.68 с устранением 13 уязвимостей (12 +12) |

| |

Представлен релиз HTTP-сервера Apache 2.4.68, в котором устранено 13 уязвимостей и внесено несколько изменений.

Устранённые уязвимости (первые 6 имеют умеренный уровень опасности, а остальные низкий):

- CVE-2026-34355 - переполнение буфера в mod_proxy_html, проявляющееся при обращении к бэкенду, контролируемому атакующим.

- CVE-2026-49975 - отказ в обслуживании через исчерпание всей доступной процессу памяти.

- CVE-2026-44186 - бесконечное зацикливании в модуле mod_proxy_ftp, эксплуатируемое при обращении к подконтрольному атакующему FTP-серверу.

- CVE-2026-44119 - локальные пользователи с правами создания файлов .htaccess могут прочитать содержимое файлов с привилегиями пользователя httpd.

- CVE-2026-43951 - аварийное завершение процесса из-за чтения из области памяти за пределами выделенного буфера в mod_headers и mod_mime.

- CVE-2026-42535 - уязвимость в mod_dav_fs, позволяющая авторам содержимого WebDAV получить доступ каталогу, требующему расширенных привилегий.

- CVE-2026-29167 - обращение к памяти после её освобождения в mod_ldap.

- CVE-2026-29170 - межсайтовый скриптинг в mod_proxy_ftp.

- CVE-2026-34356 - переполнение буфера в реализации ProxyPassReverseCookieMap.

- CVE-2026-42536 - переполнение буфера в mod_xml2enc.

- CVE-2026-44185 - чтение из области вне буфера в mod_ssl при выполнении запросов к OCSP-серверу атакующего.

- CVE-2026-44631 - переполнение буфера при обработке регулярных выражений в конфигурации.

- CVE-2026-48913 - обращение к памяти после её освобождения в mod_http2, возникающее при исчерпании доступных файловых дескрипторов.

Среди не связанных с безопасностью улучшений:

- В mod_ssl и утилите ab реализована поддержка OpenSSL 4.0.

- В mod_ssl добавлено распознавание типа атрибутов SerialNumber.

- В директиву ErrorLogFormat добавлена поддержка подстановки "%{m}t" для указания в логе времени с миллисекундной точностью.

- Модуль mod_http2 обновлён до версии 2.0.42.

- OpenNews: В Apache httpd 2.4.67 устранена уязвимость в HTTP/2, не исключающая удалённое выполнение кода

- OpenNews: Релиз http-сервера Apache 2.4.66 с устранением 5 уязвимостей

- OpenNews: Атака на реализации HTTP/2, приводящая к исчерпанию доступной памяти

- OpenNews: Обновление nginx 1.31.0 с устранением RCE-уязвимости, эксплуатируемой через HTTP-запрос

- OpenNews: В nginx выявлена вторая за 10 дней удалённо эксплуатируемая уязвимость

|

|

|

| |

| · | 08.06.2026 |

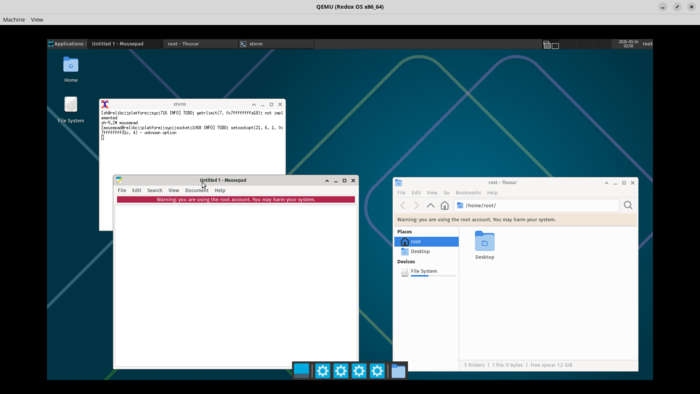

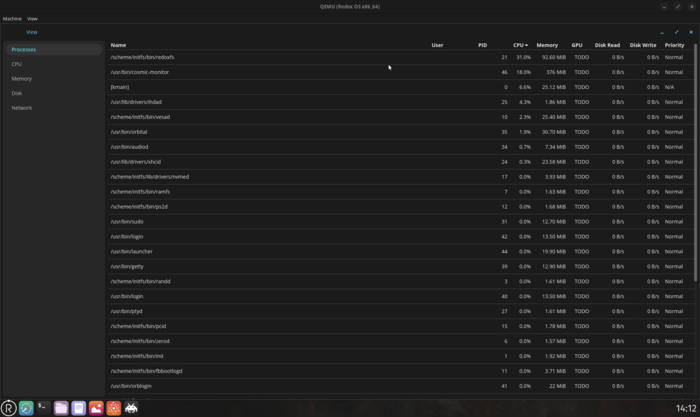

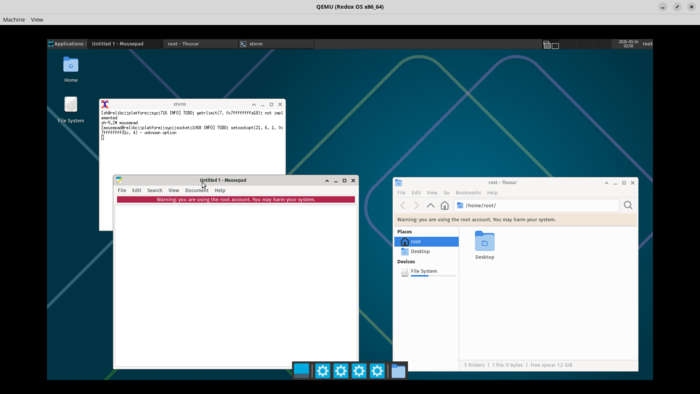

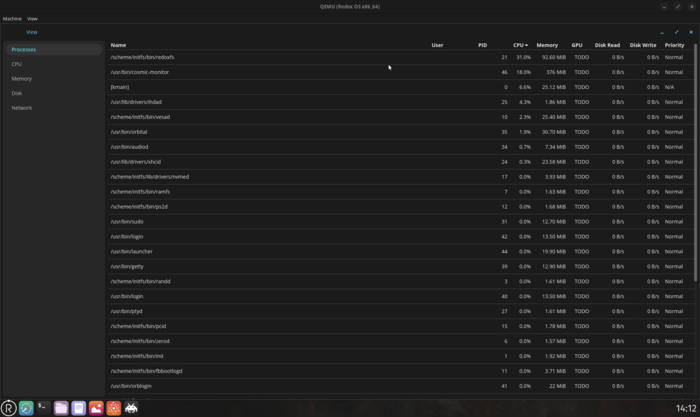

Для ОС Redox портирована среда рабочего стола Xfce и реализован планировщик задач EEVDF (70 +16) |

| |

Разработчики операционной системы Redox, написанной с использованием языка Rust и концепции микроядра, опубликовали отчёт о развитии проекта за май. Из достижений отмечено успешное портирование среды рабочего стола Xfce. Работа Xfce в Redox признана более стабильной, чем работа ранее созданного порта с рабочим столом MATE, в котором остаются нерешённые проблемы с файловым менеджером Caja.

Для Redox также реализован новый планировщик задач, использующий алгоритм EEVDF (Earliest Eligible Virtual Deadline First). Новый планировщик при выборе следующего процесса для передачи выполнения учитывает процессы, которые недополучили процессорные ресурсы или получили незаслуженно много процессорного времени. В первом случае форсируется передача управления процессу, а во втором, наоборот, откладывается.

Продолжена работа по улучшению совместимости c POSIX стандартной Си-библиотеки relibc, написанной на Rust. Улучшен драйвер псевдотерминалов. Добавлена частичная поддержка ограничения ресурсов при помощи механизма rlimit.

Значительно повышена производительность операций poll и epoll (до 4 раз при тестировании в QEMU). Реализовано кэширование inode, позволившее сократить время тестовой компиляции в GCC с 2411 до 670 мс. Реализована инкрементальная компиляция изменений в пакетах.

Из среды рабочего стола COSMIC портирован графический интерфейс для отслеживания состояния системы. Добавлена возможность настройки шрифтов в эмуляторе терминала. Портированы CPython 3.15 и libdrm.

Операционная система Redox развивается в соответствии с философией Unix и заимствует некоторые идеи из SeL4, Minix и Plan 9. Redox использует концепцию микроядра, при котором на уровне ядра обеспечивается только взаимодействие между процессами и управление ресурсами, а вся остальная функциональность вынесена в библиотеки, которые могут использоваться как ядром, так и пользовательскими приложениями. Все драйверы выполняются в пространстве пользователя в изолированных sandbox-окружениях.

Проектом развивается собственный пакетный менеджер, набор стандартных утилит (binutils, coreutils, netutils, extrautils), командная оболочка ion, стандартная Си-библиотека relibc, vim-подобный текстовый редактор sodium, сетевой стек и файловая система. Конфигурация задаётся на языке Toml. Для совместимости с существующими приложениями предоставляется POSIX-прослойка, позволяющая запускать многие программы без портирования.

Протестировать Redox можно воспользовавшись ежедневно обновляемыми сборками для виртуальных машин и реального оборудования (aarch64, i586, i686, riscv64gc, x86_64). Среди поддерживаемого оборудования отмечены устройства с интерфейсом USB, звуковые чипы AC’97 и Intel HD Audio, USB, SATA (AHCI, IDE) и NVMe.

Для вывода графики могут применяться API VESA BIOS, UEFI GOP или драйвер для GPU Intel. Поддержка Wi-Fi и Bluetooth пока не доведена до готовности.

- OpenNews: Первый стабильный релиз среды рабочего стола COSMIC

- OpenNews: В ОС Redox появилась поддержка X11, GTK 3 и Mesa3D EGL

- OpenNews: Выпуск операционной системы Redox OS 0.9, написанной на языке Rust

- OpenNews: Прогресс в использовании ОС Redox на реальном оборудовании

- OpenNews: Проект Xfce анонсировал композитный сервер Xfwl4, использующий Wayland и Rust

|

|

|

| |

| · | 07.06.2026 |

Выпуск Wayland-Protocols 1.49 (98 –1) |

| |

Представлен выпуск пакета wayland-protocols 1.49, содержащего набор протоколов и расширений, дополняющих базовый протокол Wayland и предоставляющих возможности, необходимые для построения композитных серверов и пользовательских окружений.

В новой версии:

- Добавлен экспериментальный протокол xx-fractional-scale, предоставляющий возможность масштабирования системы логических координат, значения в которой задаются целыми числами, для повышения точности позиционирования и увеличения разрешения логических координат до отдельных пикселей. Подобная возможность решает проблему с ограниченным разрешением системы логических координат, недостаточным для позиционирования на уровне отдельных пикселей, необходимого для полноценной реализации дробного масштабирования.

- В протокол "linux-dmabuf" добавлена поддержка работы на системах с несколькими GPU. На подобных системах клиент может согласовать с композитными сервером какой из GPU следует использовать.

- В протокол color-management-v1 добавлена поддержка метаданных изображений в формате BT.2100 для применения в композитном сервере специфичных обработчиков, позволяющих корректно отображать HDR-контент, созданный для Windows.

Все протоколы последовательно проходят фазы разработки, тестирования и стабилизации. После завершения стадии разработки (категория "unstable") протокол помещается в ветку "staging" и официально включается в состав набора wayland-protocols, а после завершения тестирования перемещается в категорию стабильных. Протоколы из категории "staging" уже можно применять в композитных серверах и клиентах, где требуется связанная с ними функциональность. В отличие от категории "unstable" в "staging" запрещено внесение изменений, нарушающих совместимость, но в случае выявление проблем и недоработок в ходе тестирования, не исключается замена новой значительной версией протокола или другим Wayland-расширением.

Для ускорения доведения протоколов до разработчиков и стимулирования ранней реализации протоколов в существующих проектах, начиная с позапрошлого выпуска дополнительно была добавлена фаза "experimental", в которой допускается внесение изменений, нарушающих совместимость, и добавление "сырых" протоколов, которые можно постепенно доводить до должного уровня. Если для попадания протокола в фазу "staging" требуется сформировать команду поддержки и получить определённое число подтверждений (ACK) от участников рецензирования, то для попадания в "experimental" достаточно отсутствия возражений (NACK) в течение двухнедельного периода рецензирования.

В настоящее время в состав набора wayland-protocols входят следующие стабильные протоколы, в которых обеспечивается обратная совместимость:

- "viewporter" - позволяет клиенту выполнять действия по масштабированию и обрезанию краёв поверхности на стороне сервера.

- "presentation-time" - обеспечивает отображение видео.

- "xdg-shell" - интерфейс создания и взаимодействия с поверхностями как с окнами, позволяющий передвигать их по экрану, сворачивать, разворачивать, изменять размер и т.д.

- "linux-dmabuf" - предоставляет возможности для создания wl_buffer-ов на базе DMA-BUF.

- "tablet" - организация ввода с графических планшетов.

Протоколы, тестируемые в ветке "staging":

- drm-lease - предоставляет ресурсы, необходимые для формирования стереокартинки с разными буферами для левого и правого глаза при выводе на шлемы виртуальной реальности.

- "ext-session-lock" - определяет средства блокировки сеанса, например, во время работы хранителя экрана или вывода диалога аутентификации.

- "single-pixel-buffer" - позволяет создавать однопиксельные буферы, включающие четыре 32-разрядных значения RGBA.

- "xdg-activation" - позволяет передать фокус между разными поверхностями первого уровня (например, при помощи

xdg-activation одно приложение может переключить фокус на другое).

- content-type - позволяет клиентам передать композитному серверу сведения об отображаемом содержимом, которые могут использоваться для оптимизации поведения с учётом содержимого, например, выставлении специфичных DRM-свойств, таких как "content type". Заявлена поддержка следующих типов контента: none (нет сведений о типе данных), photo (вывод цифровых фото, требующий минимальной обработки), video (видео или анимация, требуется более точная синхронизация, чтобы исключить подтормаживания) и game (запуск игр, требуется вывод с минимальной задержкой).

- ext-idle-notify - даёт возможность композитным серверам передавать клиентам уведомления о неактивности пользователя, что может использоваться для активации дополнительных режимов энергосбережения после определённого времени неактивности.

- tearing-control - позволяет отключить в полноэкранных приложениях вертикальную синхронизацию (VSync) с кадровым гасящим импульсом, применяемую для защиты от появления разрывов при выводе (tearing). В мультимедийных приложениях появление артефактов из-за разрывов является нежелательным эффектом, но в игровых программах с артефактами можно смириться, если борьба с ними приводит к дополнительным задержкам.

- ext-foreign-toplevel-list - получение информации о поверхностях, размещённых на самом верхнем уровне (toplevel), которые позволяют организовать закрепление окон поверх другого содержимого, например, для подключения собственных панелей и переключателей окон.

- security-context - позволяет идентифицировать клиентов, использующих sandbox-изоляцию. Клиент может зарегистрировать новое подключение к композитному серверу на базе Wayland и прикрепить к нему контекст безопасности, после чего в соответствии с указанным контекстом безопасности композитный менеджер ограничит возможности, доступные для установленного соединения.

- cursor-shape - альтернативный способ настройки внешнего вида курсора, основанный на передаче серии изображений курсора вместо привязки к поверхности (wl_surface).

- "ext-transient-seat" - предназначен для создания временных независимых сеансов (seat), рассчитанных на использование вместе с виртуальными устройствами ввода. Например, при реализации возможности подключения к удалённому рабочему столу протокол позволяет создать для каждого пользователя отдельный сеанс с виртуальными клавиатурой и мышью.

- "xdg-toplevel-drag" - расширяет механизм "drag & drop" возможностью прикрепления окон верхнего уровня к операции перемещения, что может быть использовано, например, для организации перетаскивания мышью панелей инструментов или вкладок браузера. Новый протокол позволяет создавать отсоединяемые части окна, которые при перетаскивании из этого окна становятся новыми окнами и могут перемещаться поверх существующего окна перед повторным прикреплением.

- "xdg-dialog" - позволяет назначать поверхностям верхнего уровня признаки, специфичные для диалоговых окон, например, можно создавать модальные диалоги, которые блокируют взаимодействие пользователя с остальной частью интерфейса.

- "linux-drm-syncobj" - предоставляет инструменты для явной синхронизации буферов при помощи объектов синхронизации DRM (Direct Rendering Manager). Предполагается, что в контексте синхронизации при отрисовке в буфер предложенный протокол позволит улучшить работу с драйверами на базе графических API Vulkan и OpenGL (реализация базируется на обработчиках в драйверах). Новый протокол даёт возможность убедиться, что операция отрисовки в буфер завершена до того, как композитный менеджер отобразит данный буфер.

- alpha-modifier, позволяющий клиентам менять уровень прозрачности поверхности и выносить операции по обеспечению прозрачности на сторону композитного сервера, который в свою очередь может переадресовать эти операции KMS.

- xdg-toplevel-icon - привязка пиктограммы к окну верхнего уровня.

-

ext-image-capture-source и ext-image-copy-capture - организация захвата контента, выводимого на экран.

- xdg-system-bell - позволяет выводить системный сигнал, который может использоваться, например, как предупреждение в эмуляторе терминалов. Форма вывода сигнала определяется на усмотрение композитного менеджера, это может быть не только звук, но визуальный отклик.

- fifo - реализует FIFO-механизм (первым пришёл - первым ушёл) обработки очереди обновления содержимого отображаемой поверхности. С практической стороны протокол позволяет при выводе использовать ожидание завершения вертикальной развёртки (vblank) вместо использования callback-вызовов при каждой готовности отобразить новый кадр, что решает проблему с высокой нагрузкой на GPU при использовании VSync.

- commit-timing - позволяет привязать ограничение времени к содержимому поверхности (композитный сервер должен отобразить изменение контента по возможности через указанное время, но не раньше).

- ext-data-control - позволяет привилегированным клиентам управлять обработкой данных, например, для реализации менеджеров буфера обмена.

- ext-workspace - реализует концепцию виртуальных рабочих столов и предлагает события с информацией о состоянии рабочих столов, а также возможности для активации и деактивации рабочих столов. Протокол может применяться для создания панелей и индикаторов, выводящих список доступных виртуальных рабочих столов и позволяющих переключаться между ними.

- color-management - предоставляет возможности для управления цветом и поддержки расширенного динамического диапазона яркости (HDR, High Dynamic Range). При помощи добавленного расширения клиентские приложения могут получать информацию о связанных с цветопередачей свойствах устройств вывода и передавать композитному серверу данные о свойствах цветопередачи собственного контента. В композитном сервере данная информация может использоваться для автоматического управления цветом при отображении содержимого на различных устройствах вывода, например, для преобразования контента в предоставление, подходящее для отображения на HDR-мониторах. Для описания цветовых пространств используются профили ICC.

- xdg-toplevel-tag - позволяет Wayland-клиентам прикреплять теги к поверхностями верхнего уровня, которые композитный сервер может использовать для идентификации окон после перезапуска приложения (например, приложение может выставить теги "main window" и "settings" для основного окна и окна с настройками). Подобная идентификация полезна для восстановления позиции, размера и свойств окон после перезапуска, а также для определения особых правил для отдельных видов окон.

- color-representation - определение цветового представления Wayland-поверхности. Wayland-клиенты могут передавать метаданные, необходимые для определения прозрачности, цветовой модели, субдискретизации и диапазона квантования, и применяемые при преобразовании буфера с данными, соответствующими цветовой модели YCbCr, в представление RGB.

- ext-background-effect - применение эффектов к полупрозрачным частям Wayland-поверхности, таких как размытие фона.

- pointer-warp - позволяет приложению мгновенно переместить указатель в указанную позицию.

- xdg-session-management - возможности для восстановления состояния и позиции окон прерванного сеанса, например, после аварийного завершения композитного сервера или приложения.

Протоколы, разрабатываемые в ветке "experimental":

- xx-session-management - восстановление состояния окон для прерванных сеансов (например, после аварийного завершения композитного менеджера).

- xx-input-method - даёт возможность приложениям реализовывать методы ввода текста для композитных серверов и формировать введённый текст, что может применяться, например, для создания виртуальных клавиатур и IME-прослоек (Input Method Editor) для обработки ввода.

- xx-text-input - позволяет композитным серверам реализовывать методы ввода и отправлять текст в приложения. Протокол стандартизирует взаимодействие между композитным сервером и приложениями, и позволяет управлять такими возможностями, как передача вводимого текста, обработка событий об изменении фокуса ввода и учёт специфики полей ввода (язык, выделение текста, тип контента).

- xx-cutouts - для получения информации о вырезах на экране (например, области под фронтальную камеру на экране смартфона).

- xx-zones - для создания и добавления окон верхнего уровня в "зоны" - окружения со своим пространством координат. Протокол позволяет организовать логическую расстановку окон, в которой каждое окно размещается относительно другого окна.

- xx-keyboard-filter - для перехвата клиентом выбранных событий клавиатуры, изменения событий ввода или блокирования передачи определённых событий в Wayland-поверхность, на которой установлен фокус ввода.

Протоколы, разрабатываемые в ветке "unstable":

- "fullscreen-shell" - управление работой в полноэкранном режиме.

- "input-method" - обработка методов ввода.

- "idle-inhibit" - блокировка запуска скринсейвера (экранной заставки).

- "input-timestamps" - временные метки для событий ввода.

- "keyboard-shortcuts-inhibit" - управление прикреплением клавиатурных комбинаций и горячих клавиш.

- "linux-explicit-synchronization" - специфичный для Linux механизм синхронизации буферов в привязке к поверхности.

- "pointer-gestures" - управление с сенсорных экранов.

- "pointer constraints" - ограничения указателей (блокировка).

- "primary-selection" - по аналогии с X11 обеспечивает работу первичного буфера обмена (primary selection), вставка информации из которого обычно осуществляется средней кнопкой мыши.

- "relative pointer events" - относительные события указателей.

- "text-input" - организация ввода текста.

- "xdg-foreign" - интерфейс взаимодействия с поверхностями "соседнего" клиента.

- "xdg-decoration" - отрисовка декораций окон на стороне сервера.

- "xdg-output" - дополнительные сведения о видеовыходе (используется для дробного масштабирования).

- "xwayland-keyboard-grab" - захват ввода в приложениях XWayland.

- OpenNews: Выпуск Wayland-Protocols 1.48

- OpenNews: Доступен Wayland 1.25

- OpenNews: Проект Xfce анонсировал композитный сервер Xfwl4, использующий Wayland и Rust

- OpenNews: Выпуск labwc 0.20, композитного сервера для Wayland

- OpenNews: Выпуск miracle-wm 0.9, композитного менеджера на базе Wayland и Mir

|

|

|

| |

| · | 07.06.2026 |

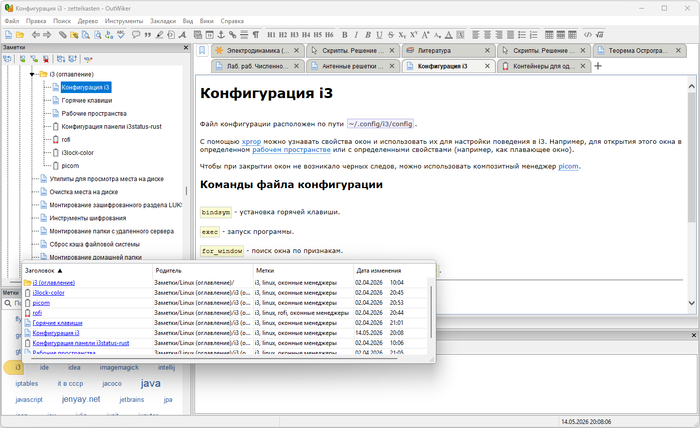

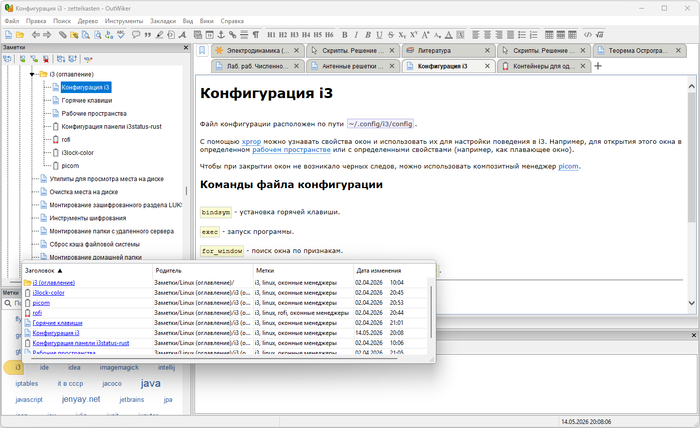

Выпуск программы для ведения заметок OutWiker 4.0 (59 +12) |

| |

Спустя почти два года с момента выхода прошлой стабильной версии опубликован выпуск программы для хранения заметок OutWiker 4.0. Особенностью программы является то, что заметки хранятся в виде каталогов с текстовыми файлами, к каждой заметке можно прикреплять произвольное количество файлов, программа позволяет писать заметки с использованием различных нотаций: HTML, вики, Markdown (если установлен соответствующий плагин). Также с помощью плагинов можно добавить возможность размещения на викистраницах формул в формате LaTeX и вставки блока кода с раскраской ключевых слов для различных языков программирования. Программа написана на языке Python (интерфейс на wxPython), распространяется под лицензией GPLv3 и доступна в сборках для Linux (snap и flatpak) и Windows.

Изменения в версии 4.0:

- Предложена новая реализация дерева заметок и вкладок. Вкладки теперь могут располагаться в несколько рядов.

- Реализовано изменение порядка следования заметок с помощью мыши и масштабирование дерева заметок через вращение колеса мыши.

- Добавлены возможности изменения цвета и размера шрифта заметок в дереве заметок.

- В дереве заметок добавлены дополнительные значки, обозначающие, что заметка добавлена в закладки или открыта в режиме только для чтения.

- Добавлен новый плагин, помечающий цветом или дополнительным значком заметки, изменённые сегодня.

- Добавлены настройки внешнего вида вкладок и интерфейса.

- Реализован новый интерфейс выбора меток для страницы.

- Добавлена возможность изменения размера значков в дереве заметок и размера кнопок на панели инструментов.

- Добавлены новые стили текста для викистраниц.

- Добавлены новые векторные значки для заметок.

- OpenNews: Выпуск программы для ведения заметок OutWiker 3.3

- OpenNews: Первый выпуск программы для ведения заметок KleverNotes

- OpenNews: Открыт код платформы для ведения заметок Notesnook, конкурирующей с Evernote

- OpenNews: Открыты исходные тексты персональной wiki Luminotes

- OpenNews: Первый выпуск QStickyNotes, аналога indicator-stickynotes на Qt

|

|

|

| |

| · | 06.06.2026 |

Энтузиасты развивают Opengram, сервер для протокола Telegram (113 +26) |

| |

Сообщество энтузиастов развивает Opengram — открытую реализацию серверной части мессенджера Telegram. Проект представляет собой самостоятельный сервер, реализующий протокол MTProto (поддерживается layer до 216), который может использоваться для замены официальной серверной инфраструктуры Telegram при развёртывании на собственном оборудовании. Поддерживаются официальные клиенты Telegram (Telegram Desktop, мобильные приложения) после изменения в них адреса дата-центра и публичного RSA-ключа сервера.

Opengram является форком проекта mytelegram. Код Opengram написан на языке C# (.NET 9) и

распространяется в исходных текстах без указания лицензии. Изначальный проект mytelegram поставляется под лицензией Apache 2.0, которая в соответствии с пунктом 4a требует включения копии текста лицензии при распространении производных работ. При этом часть функциональности mytelegram не является открытой, например, отсутствует код компонентов, связанных с управлением сеансами и передачей файлов.

Сервер Opengram построен на наборе микросервисов, запускаемых через Docker Compose: шлюз MTProto-подключений, сервер авторизации и обмена ключами, сервер сессий, серверы команд и запросов (архитектура CQRS), HTTP Bot API, служебный API администрирования, серверы хранения и раздачи файлов, TURN/STUN для звонков и сервис отправки кодов подтверждения. В качестве инфраструктуры используются MongoDB , Redis, RabbitMQ и MinIO.

Из поддерживаемых возможностей: личные чаты, группы, супергруппы и каналы, секретные (end-to-end) чаты, голосовые и видеозвонки (через TURN/STUN и SFU mediasoup), боты и Bot API, настройки приватности и двухфакторная аутентификация, стикеры, реакции и кастомные эмодзи; звёзды (Stars) и подарки (Star Gifts), включая перепродажу и апгрейд; истории (Stories), темы оформления и обои; запланированные и самоудаляющиеся сообщения.

- OpenNews: Неофициальный Telegram-клиент Nekogram отправлял номера телефонов боту разработчика

- OpenNews: Представлен Monogram, альтернативный открытый клиент Telegram для Android

- OpenNews: В Telega, альтернативном клиенте Telegram, выявили возможность совершения MITM-атаки

- OpenNews: Мэйнтейнеры Fedora и Gentoo отказались от сопровождения пакетов с Telegram Desktop

- OpenNews: GPL-код из Telegram взят мессенджером Mail.ru без соблюдения GPL

|

|

|

| |

| · | 06.06.2026 |

GNOME File Previewer перешёл на GTK4, в GJS улучшена поддержка TypeScript (39 +4) |

| |

Проект GNOME опубликовал еженедельный отчёт, в котором отмечено портирование приложения File Previewer (sushi), используемого в GNOME для предпросмотра содержимого файлов, на библиотеку GTK4, компоненты оформления интерфейса libadwaita, бэкенд изолированной загрузки изображений Glycin и язык построения интерфейса Blueprint. В File Previewer также реализована поддержка тёмной темы оформления и плавающих панелей инструментов, модернизирован код для использования модулей EcmaScript.

Для JavaScript-движка GJS, применяемого в GNOME Shell, Polari и GNOME Documents, развивается фреймворк gjsify, добавляющий поддержку языка TypeScript. Из последних достижений в gjsify отмечена возможность выполнения компилятора TypeScript внутри GJS, что позволяет обойтись без Node.js для запуска tsc. Добавлена встроенная команда "gjsify install", которую можно использовать вместо "npm install".

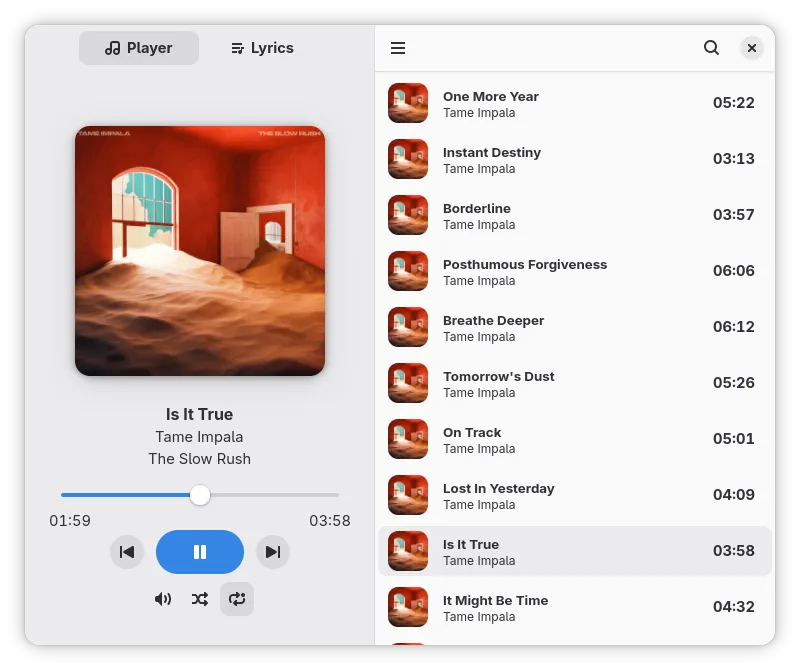

Опубликован музыкальный проигрыватель Vinyl 1.4.0, написанный на Rust и ставший первым мультимедийным приложением GNOME, поддерживающим загрузку текстов песен напрямую из тегов ID3v2. В новой версии также появилась возможность загрузки отдельных изображений обложек для каждого трека, добавлена кнопка открытия каталога с текущим треком, реализованы всплывающие подсказки, появилась возможность поиска по расширениям.

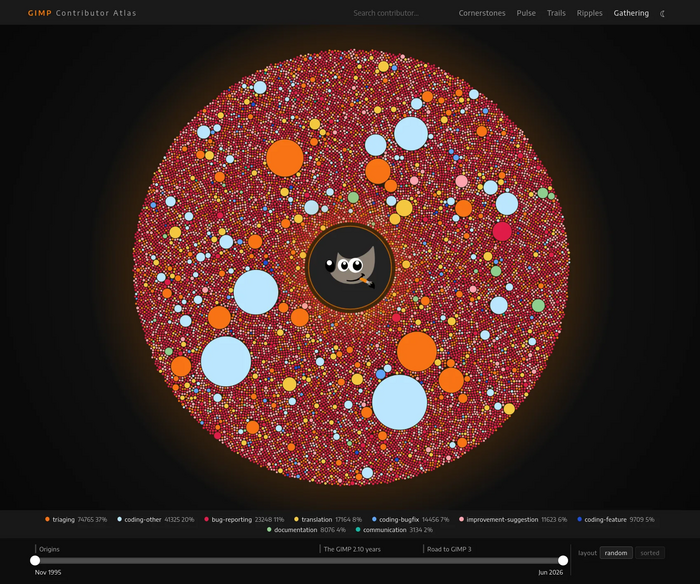

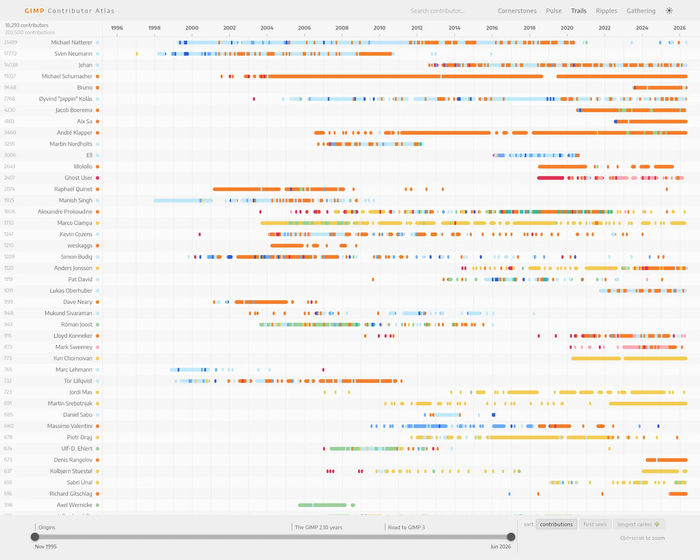

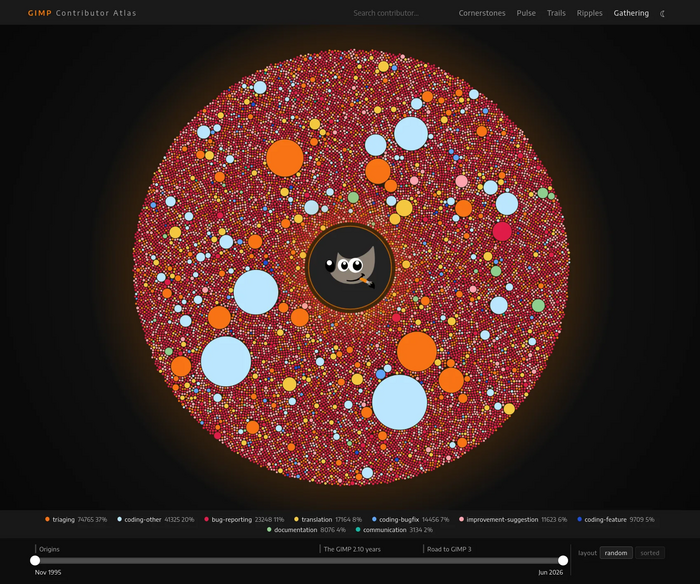

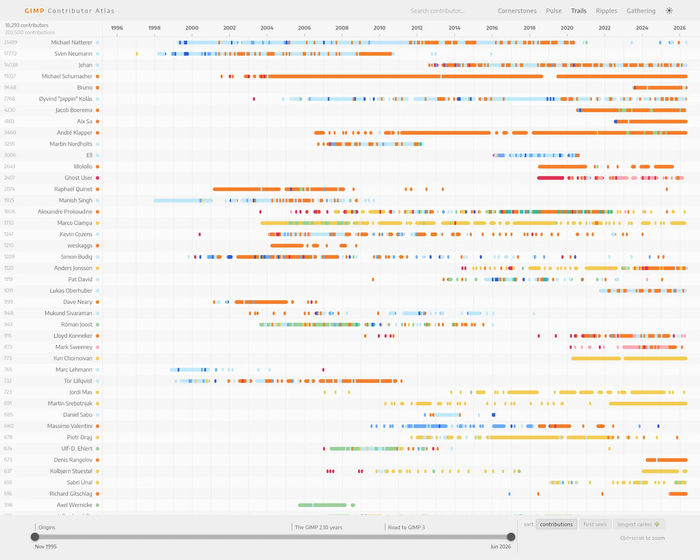

Опубликован первый выпуск приложения Contributor Atlas с наглядной интерактивной картой участников разработки и истории развития проекта GIMP.

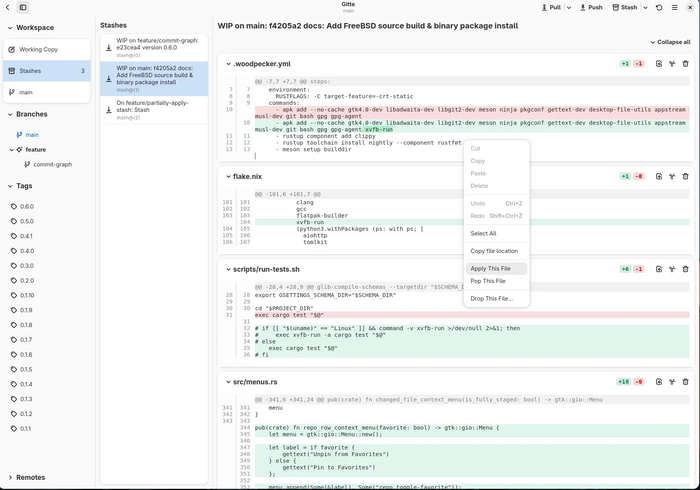

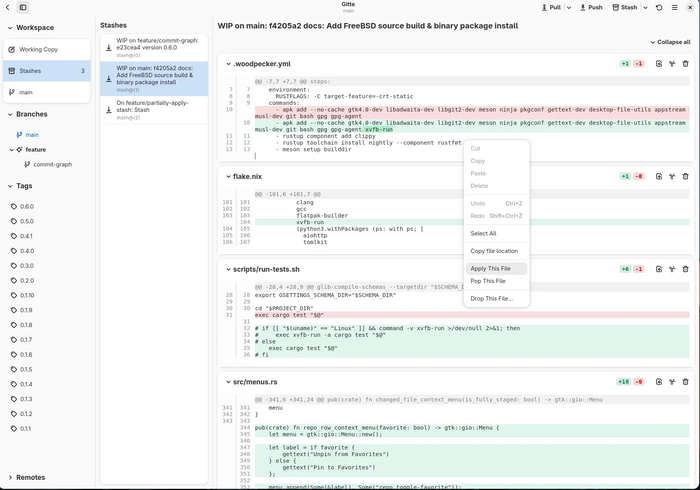

Опубликован выпуск Gitte 0.6.0, клиента для работы с Git для GNOME, написанного с использованием GTK4, libadwaita и Relm4.

- OpenNews: В GNOME SDK добавлена поддержка языка построения интерфейсов Blueprint

- OpenNews: Выпуск библиотеки Libadwaita 1.8 для создания интерфейсов в стиле GNOME

- OpenNews: Представлен GTK2-NG, форк библиотеки GTK2

- OpenNews: Доступен графический тулкит GTK 4.22 со встроенным движком отрисовки SVG

|

|

|

| |

| · | 06.06.2026 |

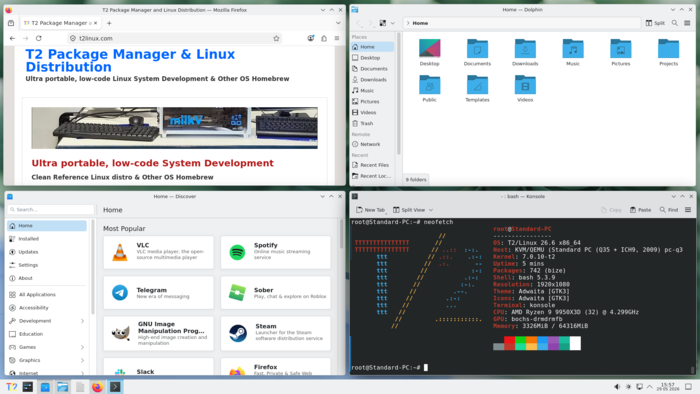

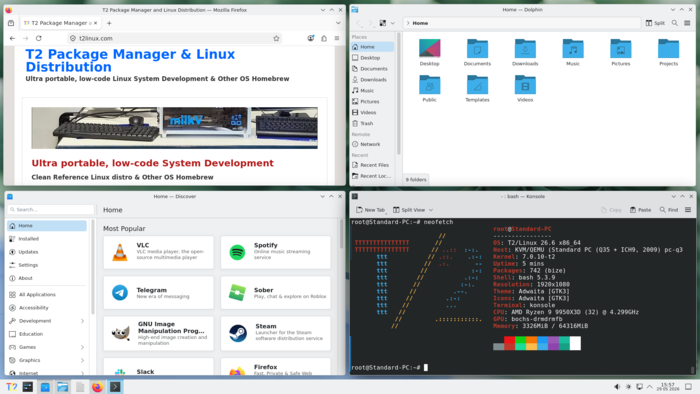

Релиз платформы сборки дистрибутивов T2 SDE 26.6 (21 +5) |

| |

Опубликован релиз мета-дистрибутива T2 SDE 26.6, предоставляющего окружение для формирования собственных дистрибутивов, кросс-компиляции и поддержания версий пакетов в актуальном состоянии. Из популярных дистрибутивов, построенных на базе системы T2, можно отметить Puppy Linux. Проектом предоставляется 10 готовых загрузочных iso-образов с графическим окружением на базе KDE, собранных для архитектур arm64, ia64, ppc64, ppc64le, riscv64, riscv64 rva23, i686 и x86-64.

Платформа сосредоточена на создании сборок на базе ядра Linux, но отдельно развиваются прототипы, позволяющие собирать пакеты для различных ОС, включая macOS, Haiku и BSD-системы. В планах поддержка создания окружений на основе других ядер, например, на базе L4, Fuchsia и RedoxOS, и формирование сборок на базе Android (AOSP). Для сборки доступно более 7000 пакетов.

В T2 обеспечивается поддержка 20 аппаратных архитектур, применяемых как в современных встраиваемых системах, так и на устаревшем оборудовании. Например, обеспечена поддержка игровых приставок Nintendo Wii U и Sony PS3, рабочих станций SGI, Sun и HP. Для большинства архитектур возможна загрузка в окружениях с 128 МБ ОЗУ. Поддерживаются такие архитектуры, как Alpha, Arc, ARM64, HPPA64, IA64, Loongarch64, M68k, Microblaze, MIPS64, Nios2, OpenRISC, PowerPC 64, RISC-V 64, s390x, SPARC 64, SuperH, i486, i686, i786, x86-64 и x32.

Среди изменений в новой версии:

- Предоставлены полные сборки со средой рабочего стола KDE Plasma, собранные компилятором Clang с использованием Си-библиотеки musl.

- Добавлены сборки с KDE Plasma для архитектур RISC, Alpha, IA-64, SPARC и HPPA.

- В сборках с KDE в менеджере приложений Discover включена поддержка пакетов в формате Flatpak.

- Реализована поддержка воспроизводимой пересборки окружений с KDE Plasma на базу Wayland и glibc или musl.

- Добавлена возможность установки KDE в режиме автоматического входа, не требующего у пользователя ввода пароля.

- Обновлены версии почти 4000 пакетов, например, в поставку вошли ядро Linux 7.0, GCC 16.1, LLVM/Clang 22.1, Mesa 26.1, Glibc 2.43, Musl 1.2.5, uClibC 1.0.56.

- Расширена поддержка архитектур ARM64, RISC-V, IA-64, SPARC64, HPPA64.

- В состав включены дополнительные прошивки для чипов Wi-Fi и Bluetooth.

- Для систем ARM64 добавлен OpenGL-драйвер Panfrost для GPU ARM Mali.

- Добавлен драйвер для использования GPU PowerVR на системах RISCV64.

- Перенесены патчи для поддержки Apple T2 Mac.

- OpenNews: Релиз платформы сборки дистрибутивов T2 SDE 26.3

- OpenNews: В T2 Linux восстановили поддержку архитектуры ускорения XAA в X.Org Server

|

|

|

| |

| · | 05.06.2026 |

В Chrome устранено 429 уязвимостей, а в Android - 124 (36 +17) |

| |

Компания Google внесла изменения в объявление о выпуске Chrome 149, в котором раскрыла сведения об устранении 429 уязвимостей. 22 уязвимости отмечены как критические, а 87 - как опасные. Критические проблемы позволяют обойти все уровни защиты браузера и выполнить код в системе за пределами sandbox-окружения. Детали пока не раскрываются, упомянуто только, что большая часть критических проблем вызвана переполнением буфера или обращением к уже освобождённой памяти в компонентах ANGLE, Ozone, Chromecast, Chromoting, GFX и процессе для взаимодействия с GPU. Наибольший размер вознаграждения за уязвимость составил 97 тысяч долларов.

Дополнительно можно отметить публикацию июньского отчёта об уязвимостях в Android, в котором упомянуто 124 уязвимости. 18 уязвимостям присвоен критический уровень опасности. 2 критические уязвимости присутствуют во фреймворках и позволяют совершить удалённую атаку для выполнения своего кода в системе без необходимости совершения пользователем каких-либо действий. 13 критических уязвимостей присутствуют в системных компонентах и позволяют поднять свои привилегии в системе. 3 критические проблемы выявлены в проприетарных компонентах Qualcomm.

- OpenNews: Релиз Chrome 149

- OpenNews: При помощи AI-модели Mythos выявлены 23 тысячи уязвимостей в открытом ПО

- OpenNews: Релиз Firefox 150 с устранением 359 уязвимостей

- OpenNews: Обновления Firefox 150.0.1 и Chrome 147.0.7727.137 с устранением критических уязвимостей

- OpenNews: Обновление Firefox 150.0.2. За апрель в Firefox устранено 423 уязвимости

|

|

Обсуждение (36 +17) |

Тип: Проблемы безопасности |

|

| |

| · | 05.06.2026 |

Доступен Emscripten 6.0, компилятор из C/C++ в WebAssembly (11 +7) |

| |

Опубликован выпуск инструментария Emscripten 6.0, позволяющего компилировать код на C/C++ и других языках, для которых имеются фронтэнды на базе LLVM, в универсальный низкоуровневый промежуточный код WebAssembly. Полученный результат можно использовать для интеграции с JavaScript-проектами, запуска в web-браузере, использования в Node.js или создания обособленных многоплатформенных приложений, запускаемых при помощи wasm runtime. Код проекта распространяется под лицензией MIT. В компиляторе используются наработки проекта LLVM, а для генерации WebAssembly и оптимизации задействована библиотека Binaryen.

Основной целью Emscripten заявлено создание инструмента, позволяющего выполнять в Web код независимо от языка программирования, на котором этот код изначально написан. В компилируемых приложениях могут использоваться вызовы стандартных библиотек C и С++ (libc, libcxx), расширения C++, многопоточность на базе pthreads, API POSIX и многие мультимедийные библиотеки. Отдельно предоставляются API для интеграции с Web API и кодом на JavaScript.

Emscripten поддерживает трансляцию вывода библиотеки SDL2 через Canvas, а также реализует поддержку OpenGL и EGL через API WebGL, что позволяет преобразовывать в WebAssembly графические приложения и игры (например, имеется порт тулкита Qt, поддерживаются игровые движки Unreal Engine и Unity, а также движок симуляции физических процессов Bullet).

Помимо компиляции кода на C/C++ отдельно развиваются проекты для запуска в браузерах интерпретаторов и виртуальных машин для языков Lua, C#, Python, Ruby и Perl. Кроме того, возможно применение фронтэндов к LLVM, отличных от Clang, например, фронтэндов для языков, как Swift, Rust, D и Fortran.

Присвоение номера версии 6.0 связано с внесением изменений, нарушающих совместимость. Основные изменения в Emscripten 6.0:

- Увеличены минимальные версии браузерных движков, в которых может исполняться генерируемый код: Chrome 74 -> 85, Firefox 68 -> 79 и Safari 12.2 -> 14.1. Изменение позволило задействовать по умолчанию расширения WebAssembly для импорта и экспорта изменяемых глобальных переменных, а также увеличения разрядности чисел с сохранением знака и значения.

- При выполнении потоковой загрузки с использованием операции Fetch размер загружаемого блока теперь ограничен 8 МБ для предотвращения загрузки в память сразу всего содержимого больших файлов.

- Обновлены версии musl libc 1.2.6, libpng 1.6.58 и google-closure-compiler 20260429.0.0.

- Реализован флаг компилятора "-m64", который аналогичен флагам

"-sMEMORY64" и "--target=wasm64".

- Из объекта PThread удалено поле PThread.runningWorkers.

- Функция pause() теперь возвращает 0 вместо EINTR.

- На платформе Windows вместо bat-файла (emcc.bat) для запуска Emscripten предложен exe-файл (emcc.exe).

- OpenNews: Компилятор Emscripten достиг возможности собственной пересборки

- OpenNews: Emscripten - проект по созданию компилятора кода C/C++ в JavaScript

- OpenNews: Опубликован стандарт WebAssembly 3.0

- OpenNews: Представлен порт ядра Linux для WebAssembly, запускаемый в браузере

- OpenNews: Доступен Wasmer 5.0, инструментарий для создания приложений на базе WebAssembly

|

|

|

| |

| · | 04.06.2026 |

Выпуск фильтрующего прокси Privoxy 4.2.0 (22 +16) |

| |

Опубликован релиз прокси-сервера Privoxy 4.2.0, предназначенного для создания персональных фильтров web-контента. При помощи Privoxy можно вырезать рекламные вставки, отбрасывать отслеживающие Cookie, удалять всплывающие диалоги, блокировать загрузку стороннего JavaScript-кода и вносить необходимые пользователю произвольные изменения в web-страницы. Privoxy поддерживает установку как на локальные системы отдельных пользователей, так и на серверы для создания централизованной инфраструктуры фильтрации контента в локальной сети. Код проекта написан на языке Си и распространяется под лицензией GPLv2+. Готовые сборки подготовлены для Linux (deb) и Windows.

Из расширенных возможностей Privoxy можно отметить: возможность привязки тегов для изменения поведения фильтров в зависимости от отдельных клиентских и серверных HTTP-заголовков; режим инспектирования HTTPS, позволяющий фильтровать HTTPS-запросы и ответы; использование регулярных выражений в файлах конфигурации; возможность замены анимированных gif-ов на урезанные статические картинки. Privoxy может использоваться для блокирования рекламы и нежелательного контента на устройствах, на которых невозможно установить соответствующие браузерные дополнения.

Среди изменений в новом выпуске:

- В режиме инспектирования HTTPS включено по умолчанию использование ключей на базе эллиптических кривых (SN_X9_62_prime256v1) вместо RSA при генерации ключей и сертификатов для сайтов.

- Реализована возможность использования разных клиентских тегов для разных клиентов, работающих на том же хосте.

- Добавлена сборочная опция "--enable-acl-debugging" для добавления расширенных возможностей отладки ACL.

- Повышена эффективность работы фильтров за счёт применения отдельных связанных списков для разных типов фильтров.

- Во встроенный web-интерфейс добавлена возможность добавления и убирания внешних фильтров.

- Прекращена поддержка библиотеки mbedtls 2.x и версий OpenSSL до 2.0.

- Для "sourceforge" добавлен фильтр для скрытия панели вайб-кодинга.

- Исправлены две проблемы с безопасностью (CVE-идентификаторы не присвоены):

- Переполнение буфера в функции parse_chunk_size(), проявляющееся при разборе размера блока данных при использовании "Chunked Transfer Encoding" в HTTP/1.0.

- Переполнение стека в функции ssl_send_certificate_error() из-за сохранения сообщения об ошибке в стеке без учёта его размера.

- OpenNews: Выпуск фильтрующего прокси Privoxy 4.1.0

- OpenNews: Стабильный релиз прокси-сервера Squid 7

- OpenNews: Выпуск HTTP/TCP-балансировщика HAProxy 3.0

- OpenNews: Выпуск Toxiproxy 2.6, прокси для проверки устойчивости приложений к сетевым проблемам

|

|

|

| |

| · | 04.06.2026 |

Fedora Linux помог выявить проблему с безопасностью в почтовом клиенте Outlook (31 +23) |

| |

Администраторы почтовых серверов на базе Fedora Linux обратили внимание на возникновение проблем с работой почтового клиента Microsoft Outlook после обновления дистрибутива. Диагностика проблемы показала, что в новой версии пакета с IMAP/POP3-сервером Dovecot 2.4.3 в настройках по умолчанию была запрещена аутентификация по протоколам IMAP и POP3 с передачей пароля в открытом виде в сеансах без применения шифрования.

У пользователей Outlook была включена опция для обращения к почтовому серверу с использованием шифрования, но почтовый клиент при её выставлении продолжал использовать сетевой порт 110 для POP3, вместо смены номера порта на 995, применяемого для TLS-сеанса к серверу POP3, и не использовал расширение STARTTLS для переключения на TLS-сеанс. Некоторые старые конфигурации Outlook без вывода предупреждения игнорировали флаг включения TLS-шифрования в случае явного указания порта 110 и сразу отправляли команды USER и PASS открытым текстом. Наиболее старый выпуск Microsoft Outlook в котором замечено проявление проблемы датирован 2007 годом.

- OpenNews: Доступен IMAP-сервер Dovecot 2.4.0

- OpenNews: Red Hat представил Hummingbird, защищённую редакцию Fedora на базе контейнеров

- OpenNews: Пересмотр решения о создании редакции Fedora AI Developer Desktop

- OpenNews: Microsoft развивает дистрибутив общего назначения Azure Linux 4 на базе Fedora Linux

- OpenNews: В Fedora решено удалить пакеты со средой рабочего стола Deepin

|

|

|

| |

| Следующая страница (раньше) >> |