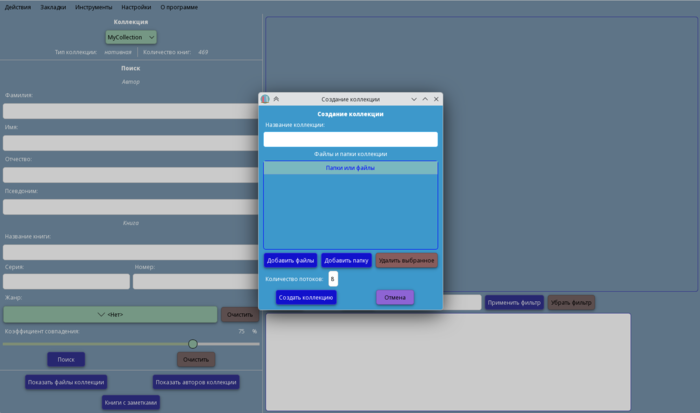

| · | 08.05 | Обновление Firefox 150.0.2. За апрель в Firefox устранено 423 уязвимости (49 +2) |

|

Доступен корректирующий выпуск Firefox 150.0.2, в котором устранено 27 уязвимостей (10 уязвимостей собрано под CVE-2026-8093 и 16 под CVE-2026-8092). Все уязвимости вызваны проблемами при работе с памятью, такими как переполнения буферов и обращение к уже освобождённым областям памяти. Потенциально данные проблемы способны привести к выполнению кода злоумышленника при открытии специально оформленных страниц. Всем уязвимостям присвоен высокий уровень опасности.

Отдельно компания Mozilla опубликовала отчёт о проверке кодовой базы Firefox при помощи AI-модели Claude Mythos, достигшей нового уровня в таких областях, как выявление уязвимостей, поиск и исправление ошибок. Отмечается, при использовании Mythos практически не было ложных срабатываний, в то время как прошлые попытки использования моделей GPT 4 и Sonnet 3.5 не рассматривались как успешные из-за обилия ложных отчётов. В апреле в Firefox было устранено 423 уязвимости, из которых 271 были выявлены сотрудниками Mozilla при помощи Claude Mythos. 180 уязвимостей из 271 признаны опасными, 80 присвоен умеренный уровень опасности, а 11 - низкий.  Не связанные с безопасностью исправления в Firefox 150.0.2:

| ||

|

Обсуждение (49 +2) |

Тип: Программы |

| ||

| · | 08.05 | Скомпрометирован официальный Twitter-канал Ubuntu (17 +7) |

|

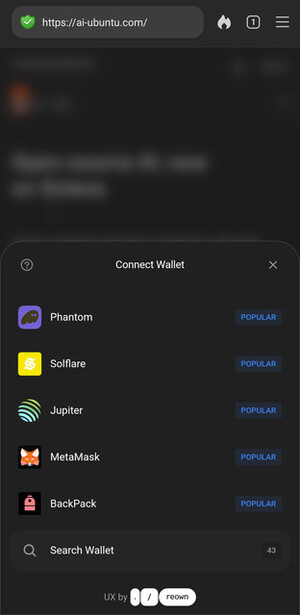

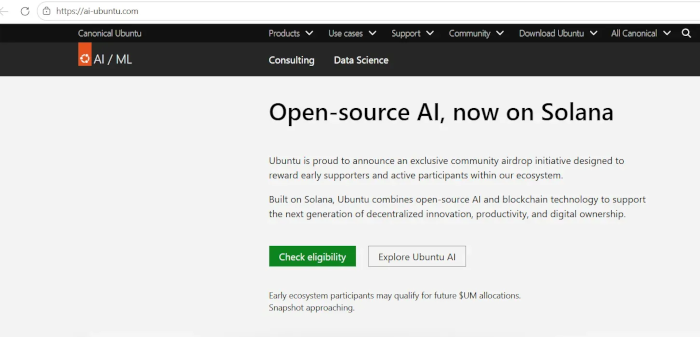

Следом за DDoS-атакой на инфраструктуру компании Canonical злоумышленникам удалось получить контроль над каналом Ubuntu в социальной сети X.com (Twitter). В канале Ubuntu был размещён анонс AI-агента Numbat, который преподносился как децентрализованный AI, созданный на базе блокчейна и технологий криптовалюты Solana. Заявлялось, что AI-агент можно протестировать на сайте ai-ubuntu.com, который был зарегистрирован за несколько часов до размещения объявления. Оформление сайта было стилизовано под страницу ubuntu.com/ai, а в тексте использовались факты из анонсированного вице-президентом компании Canonical проекта по интеграции AI-технологий в Ubuntu.

Для скрытия IP-адреса сервера, доступ к нему был организован через сеть доставки контента Cloudflare. В настоящий момент анонс Numbat уже удалён с канала, а при попытке открытия сайта ai-ubuntu.com компания Cloudflare выводит предупреждение о фишинге. При открытии сайта ai-ubuntu.com пользователям предлагалось привязать свой криптовлютый кошелёк к платформе, а также объявлялось о скором запуске своего криптовалютого токена и предоставлении возможности принять участие в его распределении среди пользователей.

| ||

|

Обсуждение (17 +7) |

Тип: Проблемы безопасности |

| ||

| · | 08.05 | Релиз мобильной платформы Ubuntu Touch 24.04-1.3. Смартфон Volla Plinius с Ubuntu Touch (32 +6) |

|

Представлено обновление прошивки Ubuntu Touch 24.04-1.3, основанной на пакетной базе Ubuntu 24.04. Прошивка развивается проектом UBports, взявшим в свои руки разработку мобильной платформы Ubuntu Touch, после того как от неё отстранилась компания Canonical. Проектом также развивается экспериментальный порт рабочего стола Unity 8, который переименован в Lomiri.

Обновление Ubuntu Touch 24.04-1.3 в ближайшие дни будет сформировано для устройств Asus Zenfone Max Pro M1, F(x)tec Pro1 X, Fairphone 3/3+/4/5, Google Pixel 3a/3a XL, JingPad A1, Oneplus 5/5T/6/6T, OnePlus Nord N10 5G/N100, Sony Xperia X, Vollaphone X/22/X23, Xiaomi Poco X3 NFC / X3, Xiaomi Poco M2 Pro, Xiaomi Redmi Note 9 Pro/Pro Max/9S, Volla Phone Quintus, Volla Tablet, Lenovo Tab M10 HD 2nd Gen, Rabbit R1 и Xiaomi Redmi 9/9 Prime. В выпуске Ubuntu Touch 24.04-1.3 в основном предложены исправления ошибок, приводивших к проблемам с запуском GTK4-программ, размещением окон X11-программ, воспроизведением голосовых сообщений, отправленных через MMS, масштабированием вывода некоторых Qt-приложений. Устранено проявляющееся на некоторых устройствах зависание при завершении работы. Добавлена поддержка запуска X11-программ вне окружения Lomiri. Улучшена работа с док-станциями, предоставляющими устройства ввода, такими как NexDock. Дополнительно анонсировано начало разработки выпуска Ubuntu Touch 24.04-2.0. Наиболее заметным улучшением станет обновление web-браузера Morph Browser, который будет переведён с QtWebEngine 5.15.19 (QWE) на базе устаревшего движка Chromium 87, на современный стек Qt 6.x. Так как многие программы в Ubuntu Touch остаются на Qt 5 в выпуске Ubuntu Touch 24.04-2.0 будет поставляться одновременно Qt 5 и Qt 6, что приведёт к увеличению размера системного образа, который на некоторых поддерживаемых устройствах может не вместиться в зарезервированный для операционной системы раздел.

Отдельно можно отметить создание компанией Volla нового смартфона Volla Phone Plinius, который пришёл на смену модели Volla Phone X23 и поставляется в вариантах с Ubuntu Touch и Volla OS (сборка на основе открытой кодовой базы Android). Устройство оснащено защищённым от ударов пыле- и водо-непроницаемым корпусом. К смартфону можно подключить монитор, клавиатуру и мышь для его превращения в переносную рабочую станцию. Начало массового производства намечено на начало июня. Стоимость модели с 8 ГБ ОЗУ и 128 ГБ хранилищем - €598, 12 ГБ ОЗУ и 256 ГБ хранилищем - €698. На момент поставки пользователь может выбрать версию с предустановленным Ubuntu Touch или Volla OS, но в разработке находится функция multi-boot в Volla OS, которая позволит установить Ubuntu Touch на карту памяти и загружать данную систему по желанию, не заменяя прошивку. Характеристики Volla Phone Plinius:

| ||

|

Обсуждение (32 +6) |

Тип: Программы |

| ||

| · | 08.05 | Обновление OpenWrt 25.12.3 (12 +6) |

|

Представлен корректирующий выпуск дистрибутива OpenWrt 25.12.3, развиваемого для сетевых устройств, таких как маршрутизаторы, коммутаторы и точки доступа. OpenWrt поддерживает более 2200 устройств и предлагает систему сборки, упрощающую кросс-компиляцию и создание собственных сборок. Подобные сборки позволяют формировать готовые прошивки с желаемым набором предустановленных пакетов, оптимизированные под конкретные задачи. Готовые сборки опубликованы для 41 целевой платформы.

Среди изменений:

| ||

|

Обсуждение (12 +6) |

Тип: Программы |

| ||

| · | 08.05 | Уязвимости Dirty Frag, изменяющие страничный кэш для получения root в любых дистрибутивах Linux (118 +14) |

|

В ядре Linux выявлены две уязвимости, по своей сути аналогичные несколько дней назад раскрытой уязвимости Copy Fail, но проявляющиеся в других подсистемах - xfrm-ESP и RxRPC. Серии уязвимостей присвоено кодовое имя Dirty Frag (также встречается упоминание Copy Fail 2). Уязвимости позволяют непривилегированному пользователю получить права root, перезаписав данные процесса в страничном кэше. Доступен эксплоит, работающий во всех актуальных дистрибутивах Linux. Информация об уязвимости раскрыта до публикации исправлений, но есть обходной метод блокирования проблемы.

Dirty Frag охватывает две разные уязвимости: первая в модуле xfrm-ESP, используемом для ускорения операций шифрования в IPsec с использованием протокола ESP (Encapsulating Security Payload), а вторая в драйвере RxRPC, реализующем семейство сокетов AF_RXRPC и одноимённый RPC-протокол, работающий поверх UDP. Каждая из уязвимостей по-отдельности позволяет добиться получения прав root. Уязвимость в xfrm-ESP проявляется в ядре Linux с января 2017 года, а уязвимость в RxRPC - с июня 2023 года. Обе проблемы вызваны оптимизациями, допускающими прямую запись в страничный кэш. Для эксплуатации уязвимости в xfrm-ESP у пользователя должны быть права на создание пространств имён, а для эксплуатации уязвимости в RxRPC должна быть возможность загрузки модуля ядра rxrpc.ko. Например, в Ubuntu в правилах AppArmor непривилегированному пользователю запрещено создание пространств имён, но по умолчанию загружается модуль rxrpc.ko. В каких-то дистрибутивах отсутствует модуль rxrpc.ko, но не блокируется создание пространств имён. Выявивший проблему исследователь подготовил комбинированный эксплоит, способный атаковать систему через обе уязвимости, что позволяет эксплуатировать проблему во всех крупных дистрибутивах. Работа эксплоита подтверждена в Ubuntu 24.04.4 с ядром 6.17.0-23, RHEL 10.1 с ядром 6.12.0-124.49.1, openSUSE Tumbleweed с ядром 7.0.2-1, CentOS Stream 10 c ядром 6.12.0-224, AlmaLinux 10 с ядром 6.12.0-124.52.3 и Fedora 44 с ядром 6.19.14-300. Как и в случае с уязвимостью Copy Fail, проблемы в xfrm-ESP и RxRPC вызваны выполнением расшифровки данных по месту c использованием функции splice(), передающей данные между файловыми дескрипторами и каналами (pipe) без копирования, путём передачи ссылок на элементы в страничном кэше. Смещения для операции записи рассчитывались без должных проверок, учитывающих использование прямой ссылки на элементы в страничном кэше, что позволяло через отправку специально оформленных запросов перезаписать 4 байта по выбранному смещению и изменить находящееся страничном кэше содержимое любого файла. Все операции чтения из файлов в первую очередь отдают содержимое из страничного кэша. В случае модификации данных в страничном кэше операции чтения из файла приведут к возвращению не реально хранимой на накопителе информации, а подменённых данных. Эксплуатация уязвимости сводится к изменению страничного кэша для исполняемого файла с флагом suid root. Например, для получения прав root можно прочитать исполняемый файл /usr/bin/su для его помещения в страничный кэш, после чего добиться подстановки своего кода в загруженное в страничный кэш содержимого этого файла. Последующий запуск утилиты "su" приведёт к тому, что в память будет загружен не оригинальный исполняемый файл с накопителя, а изменённая копия из страничного кэша. Раскрытие информации об уязвимостях и скоординированный выпуск обновлений с устранением проблем было намечено на 12 мая, но из-за утечки информации сведения об уязвимости пришлось опубликовать до публикации исправлений. В конце апреля в публичном списке рассылки netdev были опубликованы патчи к rxrpc, ipsec и xfrm, без упоминания, что они связаны с устранением уязвимости. 5 мая мэйнтейнер подсистемы IPsec принял в git-репозиторий netdev изменение c предлагаемым исправлением в модуле xfrm-esp, описание к которому во многом повторяло описание проблемы, приведшей к уязвимости Copy Fail в модуле algif_aead. Один из исследователей безопасности заинтересовался этим исправлением, сумел создать рабочий эксплоит и опубликовал его, не зная о том, что на раскрытие сведений о проблеме до 12 мая введено эмбарго. Обновления с исправлениями для ядра Linux и пакетов с ядром в дистрибутивах пока не опубликованы, но доступны устраняющие проблемы патчи - xfrm-esp и rxrpc. CVE-идентификаторы не присвоены, что усложняет отслеживание обновления пакетов в дистрибутивах. В качестве обходного пути защиты можно заблокировать загрузку модулей ядра esp4, esp6 и rxrpc: sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true"

| ||

|

Обсуждение (118 +14) |

Тип: Проблемы безопасности |

Интересно

| ||

| · | 07.05 | Релиз Mesa 26.1, свободной реализации OpenGL и Vulkan (78 +19) |

|

После трёх месяцев разработки представлен релиз свободной реализации API OpenGL и Vulkan - Mesa 26.1.0. Первый выпуск ветки Mesa 26.1.0 имеет экспериментальный статус - после проведения окончательной стабилизации кода будет выпущена стабильная версия 26.1.1.

В Mesa 26.1 доступна поддержка графического API Vulkan 1.4 в драйверах ANV для GPU Intel, RADV для GPU AMD, NVK для GPU NVIDIA, HoneyKrisp (hk) для GPU Apple, Turnip для GPU Qualcomm, PanVK для GPU ARM Mali, в программном растеризаторе lavapipe (lvp) и в режиме эмулятора (vn). В драйверах v3dv (GPU Broadcom VideoCore для Raspberry Pi 4+) и dzn (реализация Vulkan поверх Direct3D 12) поддерживается Vulkan 1.0, в драйвере kk (KosmicKrisp, Vulkan поверх Metal) - Vulkan 1.1, а драйвере pvr (GPU Imagination PowerVR) - Vulkan 1.2. В Mesa также обеспечивается полная поддержка OpenGL 4.6 для драйверов iris (GPU Intel Gen 8+), radeonsi (AMD), Crocus (старые GPU Intel Gen4-Gen7), AMD (r600), zink, llvmpipe, virgl (виртуальный GPU Virgil3D для QEMU/KVM), freedreno (Qualcomm Adreno), d3d12 (прослойка для организации работы OpenGL поверх DirectX 12) и asahi (GPU AGX, используемый в чипах Apple M1 и M2). Поддержка OpenGL 4.5 доступна для GPU NVIDIA (nvc0). Поддержка OpenGL 3.3 присутствует в драйверах softpipe (программный растеризатор) и nv50 (NVIDIA NV50). В драйверах panfrost (GPU ARM Mali) и v3d (GPU Broadcom VideoCore) поддерживается OpenGL 3.1. Основные новшества:

| ||

|

Обсуждение (78 +19) |

Тип: Программы |

| ||

| · | 07.05 | Valve опубликовала CAD-файлы корпуса Steam Controller. Популярность Linux-систем в Steam (130 +30) |

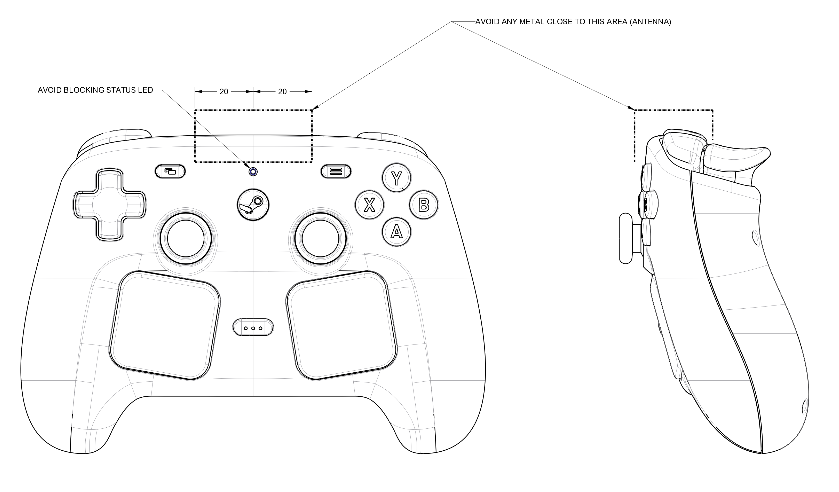

Компания Valve опубликовала чертежи, модели и проектные данные корпуса игрового контроллера Steam Controller и док-станции Steam Controller Puck. Данные предложены в форматах STP и STL, и распространяются под лицензией CC BY-NC-SA 4.0 (Creative Commons Attribution-NonCommercial-ShareAlike 4.0), разрешающей копирование, распространение, использование в своих проектах и создание производных работ, но при условии указания авторства, сохранения лицензии и использования только для некоммерческих целей.

Дополнительно можно отметить отчёт с анализом предпочтений пользователей сервиса доставки игр Steam за апрель. Доля активных пользователей Steam, использующих платформу Linux, в апреле составила 4.52%. Для сравнения в марте этот показатель был 5.33%, в феврале - 2.23%, в январе - 3.38%, в декабре 2025 года - 3.58%, в апреле 2025 года - 2.27%, в апреле 2024 года - 1.9% Наибольшую долю среди Linux систем занимает платформа SteamOS Holo, основанная на Arch Linux - 23.05% (в марте - 24.48%). Доля Linux Mint составляет 8.98% (8.8%), Arch Linux - 8.78% (8.78%), CachyOS - 8.37%, Ubuntu - 7.47% (5.25%), Bazzite - 4.74%, Fedora - 3.15%, Manjaro - 1.42% (1.45%), Debian 1.40%.

| ||

|

Обсуждение (130 +30) |

Тип: К сведению |

| ||

| · | 07.05 | Воссоздание пользовательской оболочки Unity с использованием Wayfire и Libadwaita (58 +9) |

Разработчик M A Muqtadir, принимающий участие в работе над темой оформления Ubuntu Yaru и дистрибутивом Vanilla OS, представил первые результаты эксперимента по воссозданию пользовательской оболочки Unity c использованием современных компонентов стека GNOME и протокола Wayland. Продемонстрированный прототип построен на базе композитного менеджера Wayfire, использующего Wayland и позволяющего формировать нетребовательные к ресурсам интерфейсы пользователя c 3D-эффектами в стиле 3D-плагинов к Compiz. Боковая и верхняя панели, всплывающие диалоги и интерфейс Dash для навигации по установленным приложениям реализованы при помощи надстройки gtk4-layer-shell и виджетов, предоставляемых библиотекой libadwaita.

Напомним, что разработчики проекта UBports развивают пользовательскую оболочку Lomiri (последнее обновление в 2025 году), ответвившуюся от Unity 8, а дистрибутив Ubuntu Unity взял в свои руки разработку кодовой базы Unity 7 (последнее обновление в 2022 году). Ветка Unity 7 построена с использованием GTK и технологий GNOME. В Ubuntu 16.10 в дополнение к Unity 7 в состав была включена оболочка Unity 8, переведённая на библиотеку Qt5 и дисплейный сервер Mir. Изначально компания Canonical планировала заменить оболочку Unity 7 на Unity 8, но планы изменились и в Ubuntu 17.10 был осуществлён возврат на штатный GNOME с панелью Ubuntu Dock, а развитие Unity 8 было прекращено.

| ||

|

Обсуждение (58 +9) |

Тип: К сведению |

| ||

| · | 06.05 | Релиз Chrome 148 (108 –9) |

|

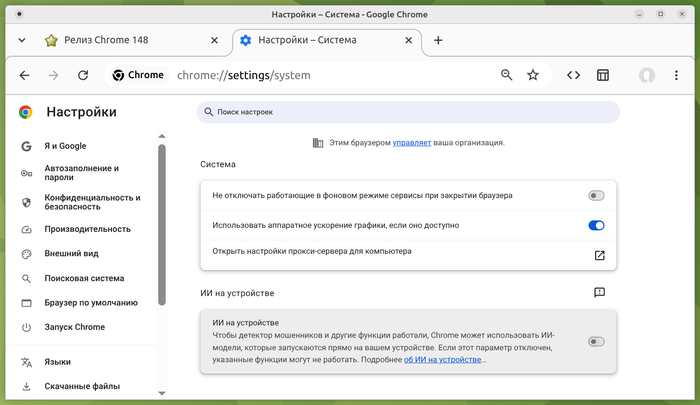

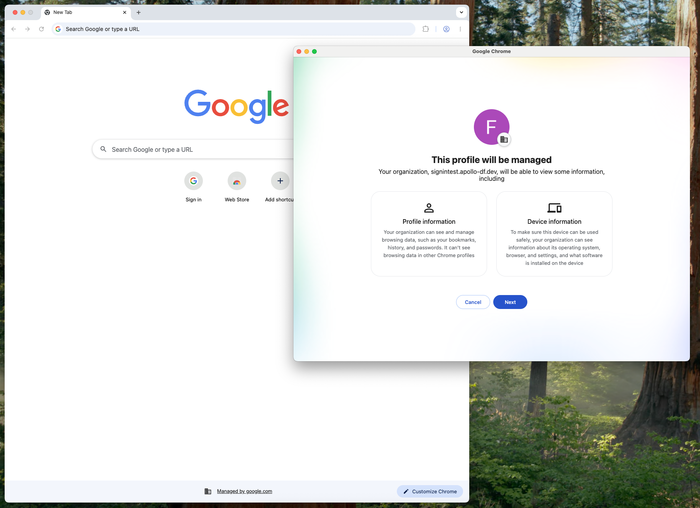

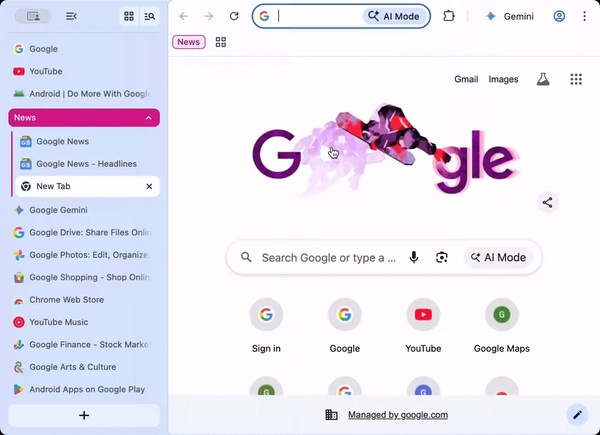

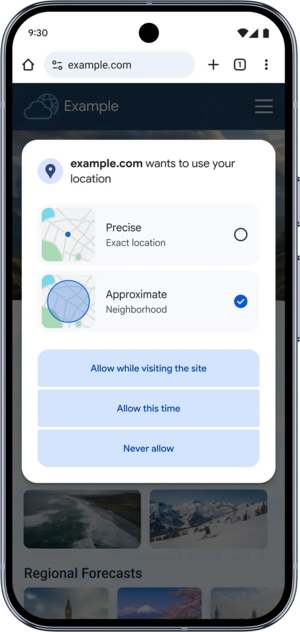

Компания Google опубликовала релиз web-браузера Chrome 148. Одновременно доступен стабильный выпуск свободного проекта Chromium, выступающего основой Chrome. Браузер Chrome отличается от Chromium использованием логотипов Google, наличием системы отправки уведомлений в случае краха, модулями для воспроизведения защищённого от копирования видеоконтента (DRM), системой автоматической установки обновлений, постоянным включением Sandbox-изоляции, поставкой ключей к Google API и передачей RLZ-параметров при поиске. Для тех, кому необходимо больше времени на обновление, отдельно поддерживается ветка Extended Stable, сопровождаемая 8 недель. Следующий выпуск Chrome 149 запланирован на 2 июня.

Основные изменения в Chrome 148 (1, 2, 3, 4):

Кроме нововведений и исправления ошибок в новой версии устранено 127 уязвимостей. Многие из уязвимостей выявлены в результате автоматизированного тестирования инструментами AddressSanitizer, MemorySanitizer, Control Flow Integrity, LibFuzzer и AFL. Трём проблемам (целочисленное переполнение в Blink, обращение к уже освобождённой памяти в Chromoting и Mobile) присвоен критический уровень опасности, подразумевающий, что уязвимости позволяют обойти все уровни защиты браузера и выполнить код в системе за пределами sandbox-окружения. В рамках программы по выплате денежного вознаграждения за обнаружение уязвимостей для текущего релиза компания Google учредила 26 премий и выплатила 138 тысяч долларов США (по одной премии в $55000, $43000 и $8000, две премии $16000). Размер 21 вознаграждения пока не определён.

| ||

|

Обсуждение (108 –9) |

Тип: Программы |

| ||

| · | 06.05 | Выпуск системы управления контейнерами Incus 7.0 LTS (32 +9) |

|

Стефан Грабер (Stéphane Graber), лидер проекта Linux Containers и бывший технический руководитель проекта LXD, объявил о выходе Incus 7.0 LTS, форка системы управления контейнерами и виртуальными машинами LXD, созданного сообществом после перехода оригинального проекта под крыло Canonical и смены лицензии. Код проекта распространяется под лицензией Apache 2.0. Для ознакомления доступен онлайн-демонстрация.

Incus 7.0 LTS будет поддерживаться до июня 2031 года. Первые два года планируется выпуск корректирующих обновлений с исправлением ошибок и мелкими улучшениями, после чего проект перейдёт на стадию сопровождения c исправлением только критических уязвимостей. Текущая ветка Incus 6.0 LTS переведена в режим поддержки, при котором публикуются только исправления, связанные с безопасностью. Основные изменения и новшества:

| ||

| · | 06.05 | Атакующие получили 27 сертификатов, скомпрометировав ПК сотрудников удостоверяющего центра Digicert (62 +19) |

|

Удостоверяющий центр Digicert раскрыл информацию об инциденте с безопасностью, в результате которого злоумышленники смогли получить сертификаты, пригодные для формирования цифровых подписей к драйверам и приложениям для платформы Windows. Атакующие смогли организовать выполнение своего кода на двух компьютерах сотрудников Digicert, отправив в чат службы поддержки сообщения о проблеме c приложением ZIP-архива со скриншотами. Внутри архива был размещён исполняемый файл в формате scr, содержащий вредоносный код.

В ходе первой атаки, проведённой 2 апреля, четыре попытки доставки вредоносного кода были блокированы внутренними системами обеспечения безопасности, но одна оказалась успешной. Проблема была выявлена и блокирована 3 апреля. После получения жалоб от сторонних исследователей безопасности о выявлении вредоносных приложений, заверенного сертификатами Digicert, 14 апреля был инициирован повторный разбор, показавший, что 4 апреля была скомпрометирована ещё одна рабочая станция аналитика, которая была установлена три года назад и не содержала ПО CrowdStrike, применяемое в Digicert для выявления и блокирования атак. Добившись выполнения своего кода на внутренней системе атакующий получил доступ к порталу службы поддержки, на котором можно было просматривать заказы клиентов. Воспользовавшись данной возможностью атакующий узнал коды инициализации заявок на получение сертификатов "EV Code Signing", подтверждённых, но ещё не выданных клиентам. Данные коды были использованы для получения сертификатов от имени клиентов. По результатам разбора инцидента было отозвано 60 сертификатов, из которых для 27 удалось отследить прямую связь с атакующим, а 33 отозваны превентивно, так как для них не удалось подтвердить получение клиентом. Часть сертификатов атакующие успели применить для заверения цифровой подписью вредоносного ПО семейства "Zhong Stealer".

| ||

|

Обсуждение (62 +19) |

Тип: Проблемы безопасности |

| ||

| · | 06.05 | Автор платформы Bun проводит эксперимент по переписыванию с Zig на Rust (123 –7) |

|

Джарред Самнер (Jarred Sumner), создатель и основной разработчик серверной JavaScript-платформы Bun, создал Git-ветку, в которой приступил к переписыванию Bun с языка Zig на Rust. Переписывание ведётся с использованием AI-ассистента Claude, для которого сформировано отдельное руководство по портированию. По словам Джарреда пока это лишь эксперимент, а не официальный порт, и высока вероятность, что дальше эксперимента дело не зайдёт и переписанный код не будет использован.

Портирование ещё не завершено, и на текущем этапе весь интерес к проекту сосредоточен на том, чтобы оценить насколько работоспособным получится порт, будет ли он проходить набор тестов основного проекта и сложно ли будет сопровождать новый код. В конечном счёте планируется провести сравнительное тестирование вариантов Bun на Zig и Rust. В декабре прошлого года проект Bun поглотила компания Anthropic, поэтому у Джарреда есть ресурсы для вовлечения в портирование передовых AI-моделей Claude. Платформа Bun применяется в продуктах Claude Code и Claude Agent SDK, и компания Anthropic заинтересована в повышении её качества и развитии. Bun является одним из самых успешных проектов на языке Zig, при этом у разработчиков Zig и Bun расходятся мнения в отношении применения AI в процессе разработки. В проекте Zig утверждён жёсткий запрет применения больших языковых моделей при подготовке pull-запросов, issue и комментариев (запрещён даже перевод через AI неанглоязычных комментариев). Введение подобных ограничений объясняется разработчиками Zig негативным опытом в рецензировании созданных через AI pull-запросов, которые отнимают ресурсы и время (например, отмечаются бессмысленные изменения, AI-галлюцинации и раздутые коммиты в 10 тысяч строк). Кроме того, проект Zig позиционирует себя как ориентированный на участников, а не вносимый ими вклад в разработку - главной целью принятия pull-запросов называется не добавление нового кода, а помощь в развитии новых участников. Автор Bun не согласен с запретом AI в Zig и полагает, что AI-слоп останется ностальгическим пережитком 2025 и 2026 годов, а разработка открытого ПО эволюционирует до запрета приёма кода от людей. Люди будут обсуждать проблемы, ставить задачи и расставлять приоритеты, а написание кода и отправка изменений в репозитории станет уделом AI. В качестве причины экспериментов с переписыванием на Rust также отмечается желание устранить проблемы в Bun, вызванные утечками памяти, и неприемлемая для крупных проектов политика Zig в отношении принятия в язык изменений, нарушающих совместимость. Из-за запрета применения AI разработчики Bun вынуждены поддерживать собственный форк инструментария Zig, в котором благодаря применению AI удалось в 4 раза ускорить компиляцию за счёт распараллеливания семантического анализа и генерации кода. При этом судя по комментарию одного из разработчиков Zig причина отклонения патчей не в AI, а в том, что распараллеливание семантического анализа затрагивает не только компилятор, но и сам язык - чтобы реализовать предложенную функциональность без ошибок и несовместимостей, требуется внесение изменений в язык Zig. Вместо распараллеливания, разработчики Zig развивают инкрементальную компиляцию, которая по их предположению позволит на порядок повысить скорость компиляции. JavaScript-платформа Bun развивается как высокопроизводительный аналог платформ Node.js и Deno. Проект разрабатывается с оглядкой на обеспечение совместимости с серверными приложениями для Node.js и поддерживает большую часть API Node.js. В состав платформы входит набор инструментов для создания и выполнения приложений на языках JavaScript и TypeScript, а также runtime для выполнения JavaScript-приложений без браузера, пакетный менеджер (совместимый с NPM), инструментарий для выполнения тестов, система сборки самодостаточных пакетов и прослойка для встраивания обработчиков, написанных на языке Си. По производительности Bun заметно обгоняет Deno и Node.js (в тестах на базе фреймворка React платформа Bun в 2 раза опережает Deno и почти в 5 раз Node.js). Для выполнения JavaScript задействован JavaScript-движок JavaScriptCore и компоненты проекта WebKit с дополнительными патчами.

| ||

|

Обсуждение (123 –7) |

Тип: К сведению |

| ||

| · | 06.05 | Доменная зона DE на несколько часов была выведена из строя из-за DNSSEC (46 +16) |

|

Произошёл массовый сбой в работе доменной зоны "DE", применяемой в Германии. Проблемы возникли из-за ошибки в настройке DNSSEC для корневой зоны "DE", совершённой организацией DENIC, отвечающей за домен первого уровня "DE". С 5 мая 22:30 по 6 мая 1:30 (MSK) попытка резолвинга доменов в зоне "DE" через DNS-серверы, применяющие DNSSEC для проверки достоверности данных, завершалась ошибкой. На DNS-серверах, применяющих DNSSEC, сбой наблюдался и при резолвинге доменов, напрямую не использующих DNSSEC.

Проблема затронула многие DNS-резолверы провайдеров и публичные DNS-сервисы, такие как 1.1.1.1 и 8.8.8.8. В качестве временной меры компания Cloudflare в своём DNS-сервисе 1.1.1.1 отключила проверку подлинности через DNSSEC для доменов в зоне "DE". Пользователи DNS-резолверов, на которых DNSSEC отключён, не пострадали. Официально причины инцидента пока не объявлены. Предполагается, что проблема возникла из-за ошибки при обновлении цифровой подписи для зоны "DE", произведённом 5 мая в 20:49 (MSK). Применяемый для верификации домена первого уровня ключ является корнем доверия для остальных ключей, используемых в доменах второго уровня, и, в свою очередь, использует ключ домена "." в качестве вышестоящего для подтверждения своего доверия. В результате проведённой в доменной зоне "DE" операции криптографическая подпись (RRSIG - Resource Record Signature) для DNS-записи NSEC3 оказалась некорректной. Запись NSEC3 применяется для подтверждения подлинности DNS-ответов об отсутствии домена, чтобы исключить атаки по подстановке ответов NXDOMAIN для существующих доменов. В случае проблем с цифровой подписью для записи NSEC3 DNS-сервер не может удостовериться в подлинности хэшей с данными о существовании доменов и, соответственно, не может произвести проверку, считает ответ поддельным и на запросы о любом домене выдаёт ошибку.

| ||

|

Обсуждение (46 +16) |

Тип: К сведению |

| ||

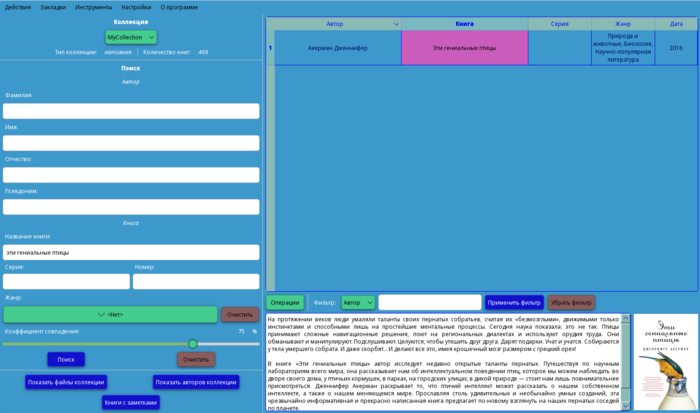

| · | 06.05 | Выпуск каталогизатора домашней библиотеки MyLibrary 5.0 (167 +1) |

|

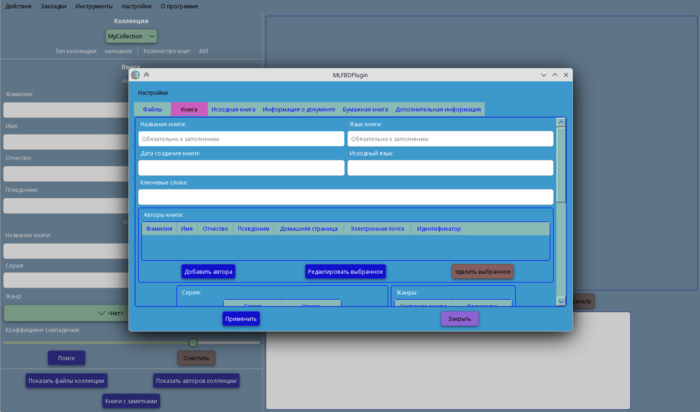

Состоялся релиз каталогизатора домашней библиотеки MyLibrary 5.0. Код программы написан на языке программирования С++ и доступен (GitHub, GitFlic) под лицензией GPLv3. Графический интерфейс пользователя реализован с помощью библиотеки Qt6. Программа адаптирована для работы в операционных системах семейства Linux и Windows. Для пользователей Arch Linux в AUR доступен сценарий сборки готового пакета. Для пользователей Windows доступен экспериментальный инсталлятор.

MyLibrary каталогизирует файлы книг в формате fb2, epub, pdf, djvu, odt, txt, md, как доступные напрямую, так и упакованные в архивы (zip, 7z, jar, cpio, iso, tar, tar.gz, tar.bz2, tar.xz, rar), и создаёт собственную базу данных, не изменяя исходные файлы и не меняя их положения. Для каталогизации также доступен формат fbd (файл книги, упакованный в архив вместе с файлом с расширением fbd, содержащем тег description формата fb2). В формате fbd могут храниться любые файлы, не только книги. Контроль целостности коллекции и её изменений осуществляется за счёт создания базы данных хэш-сумм файлов и архивов. Реализован поиск книг по различным критериям (фамилия, имя, отчество автора, название книги, серия, жанр) и их чтение через программу, по умолчанию установленную в системе для открытия соответствующих форматов файлов. При выборе книги отображаются аннотация и обложка книги, если таковые доступны. Поддерживается отображение списка файлов, входящих в коллекцию; списка книг, входящих в конкретный файл; списка авторов коллекции; списка книг, для которых пользователь создал заметки. Возможны различные операции с коллекцией: обновление (осуществляется проверка всей коллекции и сверка хеш-сумм доступных файлов), быстрое обновление (сличаются размеры файлов), экспорт и импорт базы данных коллекции, добавление книг в коллекцию и удаление книг из коллекции, добавление в коллекцию папок с книгами, добавление в коллекцию архивов с книгами, копирование книг коллекции в произвольную папку. Доступно ручное редактирование записей о книгах в базе данных. Создан механизм закладок для быстрого доступа к книгам. Есть возможность создавать пользовательские заметки к книгам. Доступен интерфейс для создания и подключения плагинов. MyLibrary может работать с коллекциями, находящимися на внешнем сервере (соответствующие папки и файлы должны быть доступны по протоколу SMB и смонтированы на локальном компьютере с помощью gvfs, kio-fuse или их аналогов). Значимые изменения:

Дополнительно можно отметить обновление плагина MLFBDPlugin (доступен под лицензией GPLv3 на altlinux.space и GitHub, для пользователей Arch Linux доступен в AUR), предназначенного для создания файлов в формате fbd. В новой версии плагин переведён на использование Qt6.  Также можно отметить первый выпуск плагина MLArchiverPlugin. Плагин предназначен для создания и редактирования архивов и доступен (altlinux.space, GitHub, AUR) под лицензией GPLv3. Репозитории плагина MLInpxPlugin переведены в архивный режим - функциональность плагина включена в состав основной программы.

| ||

| · | 05.05 | Опубликована платформа Node.js 26.0.0 (47 +5) |

|

Состоялся релиз Node.js 26.0.0, платформы для выполнения сетевых приложений на языке JavaScript. Node.js 26.0 отнесён к веткам с длительным сроком поддержки, но данный статус будет присвоен только в октябре, после проведения стабилизации. Поддержка Node.js 26.x будет осуществляться до мая 2029 года. Сопровождение прошлой LTS-ветки Node.js 24.x будет осуществляться до 30 апреля 2028 года, а позапрошлой 22.x - до 30 апреля 2027 года. Сопровождение LTS-ветки 20.x прекращено 30 апреля 2026 года, а промежуточной ветки Node.js 25.x будет прекращено 1 июня 2026 года.

Основные улучшения:

Платформа Node.js может быть использована как для серверного сопровождения работы Web-приложений, так и для создания обычных клиентских и серверных сетевых программ. Для расширения функциональности приложений для Node.js подготовлена большая коллекция модулей, в которой можно найти модули с реализацией серверов и клиентов HTTP, SMTP, XMPP, DNS, FTP, IMAP, POP3, модули для интеграции с различными web-фреймворками, обработчики WebSocket и Ajax, коннекторы к СУБД (MySQL, PostgreSQL, SQLite, MongoDB), шаблонизаторы, CSS-движки, реализации криптоалгоритмов и систем авторизации (OAuth), XML-парсеры. Для обработки большого числа параллельных запросов Node.js задействует асинхронную модель запуска кода, основанную на обработке событий в неблокирующем режиме и определении callback-обработчиков. В качестве способов мультиплексирования соединений поддерживаются такие методы, как epoll, kqueue, /dev/poll и select. Для мультиплексирования соединений используется библиотека libuv, которая является надстройкой над libev в системах Unix и над IOCP в Windows. Для создания пула потоков (thread pool) задействована библиотека libeio, для выполнения DNS-запросов в неблокирующем режиме интегрирован c-ares. Все системные вызовы, вызывающие блокирование, выполняются внутри пула потоков и затем, как и обработчики сигналов, передают результат своей работы обратно через неименованный канал (pipe). Выполнение JavaScript-кода обеспечивается через задействование разработанного компанией Google движка V8. По своей сути Node.js похож на фреймворки Perl AnyEvent, Ruby Event Machine, Python asyncio и реализацию событий в Tcl, но цикл обработки событий (event loop) в Node.js скрыт от разработчика и напоминает обработку событий в web-приложении, работающем в браузере.

| ||

|

Обсуждение (47 +5) |

Тип: Программы |

| ||

| Следующая страница (раньше) >> | ||